Skelbimas

Tai ten džiunglės. Atrodo, kad žiniatinklyje yra daugybė pavojų, pradedant nuo trojanų, kirminų, sukčių ir apgaulingų vaistų. Norėdami išlaikyti save saugų, reikia ne tik tinkamos programinės įrangos, bet ir supratimo, į kokias grėsmes reikia atkreipti dėmesį.

Štai čia pasirodys „HackerProof: jūsų kompiuterio saugumo vadovas“. Šis puikus vadovas, kurį jums pateikė pats „MakeUseOf“ vadovas Matas Smithas, pateikia objektyvų, išsamų, bet lengvai suprantamą asmeninių kompiuterių saugumo aprašą.

Šio vadovo pabaigoje tiksliai žinosite, ką reiškia kompiuterio saugumas, ir, dar svarbiau, ką turite padaryti, kad jūsų kompiuteris būtų saugus.

Žinios yra galia; ginkluok save!

Turinys

§1 - Įvadas į kompiuterio saugą

§2 - kenkėjiškų programų galerija

3 dalis - Nekaltos civilizacijos: operacinių sistemų saugumasviela

§4 - geros saugumo įpročiai

§5 - Apsaugos būdai

§6 - Apsaugos programinės įrangos pasirinkimas

§7 - Pasiruoškite blogiausiam - ir atsarginę kopiją!

§8 - atkūrimas nuo kenkėjiškų programų

§9 - Išvada

1. Įvadas į kompiuterio saugumą

1.1 Kas yra kompiuterio saugumas?

Sąvokos „PC saugumas“ arba „kompiuterių saugumas“ yra neaiškios. Jie pasako jums labai mažai, kaip ir dauguma bendrųjų terminų.

Taip yra todėl, kad kompiuterio saugumas yra nepaprastai įvairi sritis. Viena vertus, turite profesionalių ir akademinių tyrinėtojų, kurie kruopščiai bando surasti ir išspręsti saugumo problemas daugelyje prietaisų. Kita vertus, taip pat yra išradingų kompiuterinių nervų, kurie yra technikos mėgėjai, bendruomenė (tiesiogine šio žodžio prasme - jiems nemokama ir jų nepalaiko jokia pripažinta institucija ar įmonė), tačiau jie yra aukštos kvalifikacijos ir geba pateikti naudingą indėlį į jų pačių.

Kompiuterio saugumas yra susijęs su visa kompiuterio sauga, įskaitant tokias problemas kaip tinklo saugumas ir Interneto apsauga 5 būdai, kaip patikrinti interneto ryšio saugumąAr jūsų interneto ryšys saugus? Štai ką turite žinoti, kad būtumėte saugūs bet kuriame tinkle, prie kurio prisijungiate. Skaityti daugiau . Didžioji dauguma grėsmių, galinčių užpulti jūsų kompiuterį, gali išlikti tik dėl interneto ir Kai kuriais atvejais grėsmės saugumui išlikimas yra tiesiogiai susijęs su kai kurios aukštos klasės serverio saugumo spraga aparatinė įranga. Tačiau paprastas kompiuterio vartotojas to nekontroliuoja.

Tai reiškia, kad asmeninio kompiuterio saugumas - apibrėžtas kaip asmeninio kompiuterio, kuris jums priklauso, apsauga - turi tvirtovės mentalitetą. Jūs esate atsakingas už tai, kad apsaugotumėte savo tvirtovę nuo visko, kas egzistuoja nežinomybėje už jos sienų. Šis mentalitetas išreiškiamas terminais, kuriuos naudoja įmonės, norinčios jums parduoti kompiuterio saugos programinę įrangą. Žodžiai „užkardą Trys geriausios „Windows“ nemokamos ugniasienės Skaityti daugiau „Blokatorius“ ir „skydą“ lengva rasti kompiuterio saugos programinės įrangos reklamose.

Šie žodžiai turėtų paaiškinti kompiuterio saugumo tikslą, tačiau ne visada taip yra. Informacija, gauta iš įmonės, prekiaujančios saugos programine įranga, greičiausiai bus neobjektyvi jų produkto naudai, be to, tai dar labiau painioja problemas.

Šis vadovas pateikia objektyvų, išsamų, bet lengvai suprantamą kompiuterio saugumo aprašą. Šio vadovo pabaigoje tiksliai žinosite, ką reiškia kompiuterio saugumas, ir, dar svarbiau, ką turite padaryti, kad jūsų kompiuteris būtų saugus.

1.2 Trumpa kompiuterinių virusų istorija

Kompiuteriniai virusai ne visada kėlė didelę grėsmę. Ankstyviausi virusai, kurie 1970 m. Pasklido per pirmuosius interneto tinklus (tokių kaip ARPANET Taigi, kas sukūrė internetą? [Technologijos paaiškinta] Skaityti daugiau ), buvo palyginti kasdieniškos programos, kurios kartais nedarė nieko daugiau, kaip tik rodyti pranešimą kompiuterio terminale.

Virusai nepradėjo pastebėti kaip rimtos grėsmės saugumui iki devintojo dešimtmečio vidurio ir pabaigos. Šiuo laikotarpiu įvyko daugybė sukrėtimų kompiuterinių virusų, tokių kaip smegenų virusas, plačiai laikomas pirmuoju su IBM kompiuteriu suderinamu virusu. Šis virusas galėjo užkrėsti MS-DOS kompiuterių įkrovos sektorių, sulėtinti jų veikimą arba padaryti juos nenaudojamus.

Kai tik sužinojo ankstyviausia kenkėjiška programa, virusų skaičius greitai išaugo, kai išmintingi nervai pamatė galimybė įsitraukti į internetinį vandalizmą ir įrodyti savo technines žinias savo bendraamžiams. Žiniasklaidos dėmesys virusams tapo įprastas 90-ųjų pradžioje, o pirmasis didelis panikos virusas kilo aplink Mikelandželo kompiuterinį virusą. Kaip ir šimtai kompiuterių virusų po jo, Mikelandželas sukėlė žiniasklaidos paniką ir milijonai žmonių visame pasaulyje jaudinosi, kad netrukus jų duomenys bus ištrinti. Ši panika pasirodė netinkama, tačiau atkreipė žiniasklaidos dėmesį į kenkėjiškas programas, kurios dar neišnyko.

Dėl platinimo el Diagnozuokite el. Pašto serverio problemas naudodamiesi nemokamais įrankiais Skaityti daugiau dešimtojo dešimtmečio pabaigoje parašė kitą skyrių apie kenkėjiškas programas. Ši standartinė komunikacijos forma buvo ir tebėra populiarus būdas, per kurį kenkėjiškos programos gali daugintis. El. Laiškus lengva siųsti, o pridedamus virusus lengva paslėpti. El. Pašto populiarumas taip pat sutapo su tendencija, kuri kenkėjiškų programų evoliucijoje pasirodė dar svarbesnė - asmeninių kompiuterių skaičiaus augimas. Nors įmonių tinkluose paprastai dirba komanda žmonių, kuriems mokama už jų saugumo kontrolę, asmeninius kompiuterius naudoja vidutiniškai žmonės, neturintys jokios mokymo šioje srityje.

Nepakilus asmeniniams kompiuteriams, daugelis saugumo grėsmių, iškilusių per naujus tūkstantmečius, neįmanomos. Kirminai turėtų mažiau taikinių, trojos arklys būtų aptiktas greitai, o tokios naujos grėsmės kaip sukčiavimas būtų beprasmis. Asmeniniai kompiuteriai tiems, kurie nori parašyti kenkėjišką programinę įrangą, suteikia lauką, kuriame pilna lengvų taikinių.

Žinoma, svarbiausia yra užtikrinti, kad nesate vienas iš jų.

2. Kenkėjiškų programų galerija

2.1 Tradicinis virusas arba Trojos arklys

Kenkėjiška programinė įranga per didžiąją istorijos dalį pasklido dėl vartotojo klaidų; tai yra, kompiuterio vartotojas imasi tam tikrų veiksmų virusui suaktyvinti. Klasikinis to pavyzdys yra el. Pašto priedo atidarymas. Virusas, paslėptas kaip vaizdo failas ar kitas įprastas failo tipas, pradeda veikti, kai tik vartotojas atidaro failą. Atidarius failą gali būti padaryta klaida arba failas gali būti atidarytas kaip įprasta, o vartotojas kvailinamas manydamas, kad nieko blogo. Bet kokiu atveju virusui plisti reikėjo vartotojo veiksmų. Atgaminti galima ne dėl programos kodo saugumo klaidos, o dėl apgaulės.

Dešimtojo dešimtmečio pabaigoje šios rūšies kenkėjiškos programos, dažniausiai vadinamos virusais, buvo pačios grėsmingiausios. Daugelis žmonių el. Laiškus pirko ir nežinojo, kad atidarius priedą jų kompiuteris gali būti užkrėstas. El. Pašto paslauga nebuvo tokia sudėtinga: nebuvo veiksmingų šlamšto filtrų, galinčių išlaikyti virusus šlamšto el. laiškus iš gautųjų, taip pat nebuvo veiksmingų antivirusinių sprendimų, kurie automatiškai nuskaitytų el. laiškus priedai. Pastaraisiais metais dėl abiejų šių sričių technologinės pažangos viruso siuntimas per kompiuterį tapo ne toks efektyvus el. paštą, tačiau vis dar yra milijonai žmonių, kurie neturi saugos programinės įrangos ir neprieštarauja atidaryti el. laiškus priedai.

Kadangi el. Pašto virusai dabar yra (palyginti) gerai žinoma grėsmė, virusų dizainas tapo kūrybiškesnis. Dabar virusai gali „paslėpti“ failų tipus, kuriuos dauguma laiko saugiais, pvz., „Excel“ skaičiuoklės Kaip padalinti didžiulę CSV Excel skaičiuoklę į atskirus failusVienas iš „Microsoft Excel“ trūkumų yra ribotas skaičiuoklės dydis. Jei jums reikia sumažinti „Excel“ failą arba padalyti didelį CSV failą, skaitykite toliau! Skaityti daugiau ir PDF failus. Virusas netgi gali užkrėsti kompiuterį per savo interneto naršyklę, jei apsilankote tinklalapyje, kuriame yra toks virusas.

Kai kurie kompiuterio vartotojai gali pasigirti, kad viruso vengimas yra tiesiog sveiko proto dalykas - jei neatsisiunčiate failų iš nežinomų šaltinių ir neatsisiunčiate el. Pašto priedų, jums viskas bus gerai. Aš nesutinku su šia nuomone. Nors daugelio grėsmių galima išvengti atsargiai, virusai su naujais dauginimosi ir infekcijos būdais yra nuolat kuriami.

2.2 Trojos arklys

Trojos arklys, nors ir skiriasi nuo viruso naudingoje apkrovoje, gali užkrėsti kompiuterius tais pačiais aukščiau išvardintais metodais. Kol virusas bando paleisti kenksmingą kodą jūsų kompiuteryje, Trojos arklys bando suteikti galimybę trečiajai šaliai pasiekti kai kurias ar visas jūsų kompiuterio funkcijas. Trojos arklys gali užkrėsti kompiuterius beveik bet kuriuo metodu, kurį gali naudoti virusas. Iš tikrųjų tiek virusai, tiek Trojos arklys dažnai yra laikomi kenkėjiškais programomis, nes kai kurios saugumo grėsmės turi bruožų, susijusių tiek su virusu, tiek su Trojos arkliu.

2.3 Kirminai

Sąvoka „kirminas“ apibūdina viruso užkrėtimo ir dauginimosi būdą, o ne pristatytą naudingą krovinį. Tačiau šis užkrėtimo būdas yra unikalus ir pavojingas, todėl jis nusipelno savo kategorijos.

Kirminas yra kenkėjiška programa, galinti užkrėsti kompiuterį, vartotojui nesiimant jokių veiksmų (be to, kad įjungtumėte savo kompiuterį ir prisijungtumėte prie interneto). Skirtingai nuo tradicinių kenkėjiškų programų, kurios paprastai bando paslėpti užkrėstame faile, kirminai užkrečia kompiuterius per tinklo pažeidžiamumą.

Stereotipinis kirminas plinta šlamštydamas savo kopijas atsitiktine tvarka I.P. adresus Kaip naudoti netikrą IP adresą ir paslėpti save interneteKartais reikia slėpti savo IP adresą. Čia yra keletas būdų, kaip užmaskuoti savo IP adresą ir paslėpti save internete, kad nebūtų anonimiškumo. Skaityti daugiau . Kiekvienoje kopijoje yra instrukcijos, kaip užpulti tam tikrą tinklo pažeidžiamumą. Kai randamas atsitiktinai pritaikytas kompiuteris su pažeidžiamumu, širdys naudoja tinklo pažeidžiamumą, kad patektų į kompiuterį ir pristatytų savo naudingą krovinį. Kai tik tai įvyksta, kirminas naudoja naujai užkrėstą kompiuterį, kad būtų galima šlamšti atsitiktines I.P. adresus, pradedant procesą iš naujo.

Eksponentinis augimas yra pagrindinis dalykas. „SQL Slammer“ kirminas, išleistas 2003 m. Sausio mėn., Naudojo šį metodą užkrėsti maždaug 75 000 kompiuterių per 10 minučių nuo jo išleidimo. (Šaltinis: Laidinis)

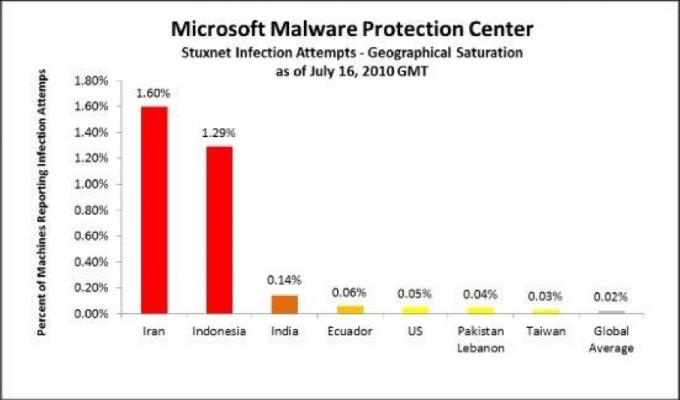

Kaip ir daugelio kompiuterių saugumo grėsmių atveju, terminas „kirminas“ apima platų kenkėjiškų programų pavojų. Kai kurie kirminai plinta, naudodamiesi el. Pašto saugumo spragomis, kad automatiškai apsisaugotų nuo el. Pašto, kai užkrės sistemą. Kiti turi nepaprastai tikslingą naudą. Pastaruoju metu buvo rastas kompiuteris „Stuxnet“, kurio kodas, daugelio manymu, buvo skirtas būtent Irano branduolinių tyrimų programai užpulti. (Šaltinis: Bruce'as Schneier'is)

Manoma, kad šis kirminas užkrėtė tūkstančius kompiuterių, tačiau jo tikrasis krovinys yra skirtas įsigalioja tik tada, kai kirminas susiduria su tam tikro tipo tinklu - Irano naudojamu uranu gamyba. Nesvarbu, kas buvo taikinys, „Stuxnet“ rafinuotumas pateikia puikų pavyzdį, kaip automatiškai atkuriantis kirminas gali užkrėsti sistemas, o jo vartotojai neturi nė menkiausio supratimo.

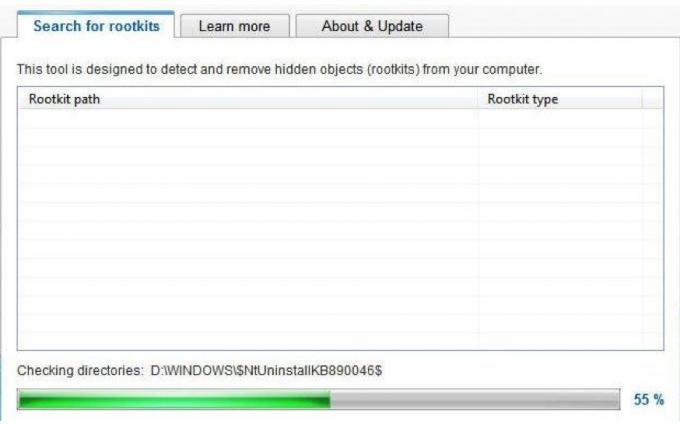

2.4 Šaknies rinkiniai

Ypač nemalonios kenkėjiškos programos, rootkit'ai gali gauti privilegijuotą prieigą prie kompiuterio ir paslėpti nuo įprastų antivirusinių nuskaitymų. Sąvoka „rootkit“ dažniausiai naudojama kaip priemonė apibūdinti konkrečią naudingo krovinio rūšį. Šakniastiebiai gali užkrėsti sistemas ir patys daugintis, naudodamiesi daugybe taktikos. Jie gali veikti kaip kirminai arba paslėpti save iš pažiūros teisėtose bylose.

Pavyzdžiui, „Sony“ atsidūrė karštame vandenyje, kai saugumo ekspertai išsiaiškino, kad kai kurie „Sony“ platinami muzikos kompaktiniai diskai buvo gabenami su „rootkit“, kuris galėjo suteikti sau administracinę prieigą prie „Windows PC“, paslėpti nuo daugelio virusų nuskaitymo ir perduoti duomenis į nuotolinio valdymo pultą vieta. Matyt, tai buvo klaidingos apsaugos nuo kopijavimo schemos dalis.

Daugeliu atvejų „rootkit“ naudinga apkrova siekiama tų pačių tikslų, kaip ir įprastų virusų ar Trojos arklys. Naudingoji pakuotė gali bandyti ištrinti ar sugadinti failus, ji gali bandyti įrašyti jūsų klavišų paspaudimus, arba ji gali bandyti surasti jūsų slaptažodžius ir perduoti juos trečiajai šaliai. Tai yra viskas, ką gali bandyti padaryti virusas ar Trojos arklys, tačiau „rootkit“ yra žymiai efektyvesni paslėpti save dirbdami. „Rootkits“ iš tikrųjų paverčia operacinę sistemą, naudodama operacinės sistemos saugumo spragas, kad paslėptų save kaip kritinę sistemos failą arba, sunkiais atvejais, įrašykite save į kritinius sistemos failus, kad pašalinimas nepakenktų operacijai sistema. (Šaltinis: Laidinis)

Geros žinios yra tai, kad „rootkit“ yra sunkiau koduojami nei daugumą kitų kenkėjiškų programų. Kuo giliau „rootkit“ nori pasinerti į kompiuterio operacinę sistemą, tuo sudėtingesnis yra rootkit'as bus sukurta, nes bet kurios „rootkit“ kodo klaidos gali sudužti tiksliniam kompiuteriui ar pakeisti antivirusinę programinė įranga. Tai gali būti blogai asmeniniam kompiuteriui, tačiau tai pirmiausia paneigia bandymą paslėpti rootkit'ą.

2.5 Sukčiavimas ir sukčiavimas

Dešimtojo dešimtmečio kenkėjiškų programų pasaulis atrodo keistas, palyginti su šiandiena. Tuomet kenkėjišką programinę įrangą dažnai rašė įsilaužėliai, norintys parodyti savo talentus ir įgyti žinomumą tarp savo bendraamžių. Padaryta žala buvo didžiulė, tačiau dažnai apsiribojo užkrėstais kompiuteriais. Tačiau šiuolaikinė kenkėjiška programa dažnai yra ne kas kita, kaip nusikaltėlių, siekiančių pavogti asmeninę informaciją, naudojama priemonė. Ši informacija gali būti panaudota kreditinių kortelių pagrobimui, melagingų identifikacijų sukūrimui ir visų rūšių nelegaliai veiklai, kuri gali smarkiai paveikti aukos gyvenimą.

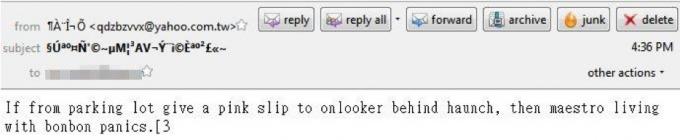

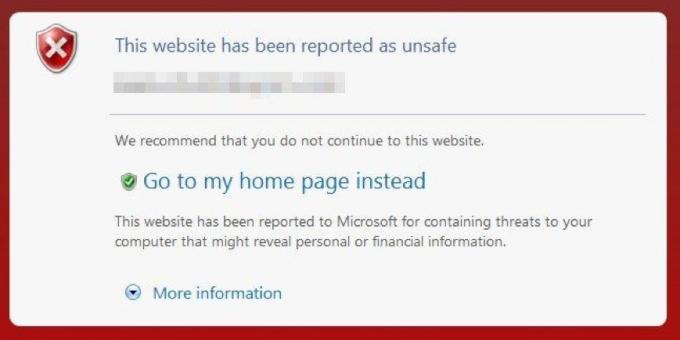

Sukčiavimas Gaukite momentinius įspėjimus apie naujus kompiuterinius virusus ir sukčiavimo el. Laiškus Skaityti daugiau ir „Pharming“ yra metodai, kurie geriausiai iliustruoja nusikalstamą kompiuterio saugumo grėsmių elementą. Šios grėsmės yra reikšmingos, tačiau techniškai jos visiškai neužpuola. Vietoj to, jie naudoja jūsų kompiuterį, kad apgautų jus ir pavogtų svarbią informaciją.

Abi šios sąvokos yra glaudžiai susijusios. „Pharming“ yra technika, naudojama nukreipti asmenį į fiktyvią svetainę. Sukčiavimas yra asmeninės informacijos rinkimas, kai jis yra patikimas subjektas. Metodai dažnai naudojami ranka: rankos darymo technika nukreipia žmogų į fiktyvią interneto svetainę, kuri vėliau naudojama asmeniniam „informacijos sukčiavimui“.

Klasikinis tokio tipo išpuolių pavyzdys prasideda el. Laišku, kuris, atrodo, siunčiamas iš jūsų banko. El. Laiške teigiama, kad įtariama jūsų banko internetinių serverių saugumo pažeidimai, todėl turite pakeisti savo vartotojo vardą ir slaptažodį. Jums pateikiama nuoroda į tai, kas atrodo jūsų banko svetainė. Puslapis, kurį atidarėte naršyklėje, paprašo patvirtinti esamą vartotojo vardą ir slaptažodį, tada įveskite naują vartotojo vardą ir slaptažodį. Jūs tai darote, o svetainė dėkoja jums už bendradarbiavimą. Neįsivaizduojate, kad kažkas ne taip, kol kitą dieną nemėginsite prisijungti prie savo banko svetainės, sekdami žymę naršyklėje.

2.6 Kenkėjiška programa - sugaukite viską

Nors minėti nesąžiningi asmenys yra plačiai pripažinti rimtomis problemomis, turinčiomis apibrėžtas savybes, ji vis dar yra sunku klasifikuoti grėsmes, nes saugumo grėsmių ekosistema yra įvairi ir nuolat keičiasi. Štai kodėl terminas kenkėjiška programa yra naudojamas taip dažnai: jis yra puikus dalykas viskam, kas bando pakenkti jūsų kompiuteriui ar bando naudoti kompiuterį, kad padarytų žalą.

Dabar, kai žinote apie kai kurias labiausiai paplitusias asmeninio kompiuterio saugumo grėsmes, jums gali kilti klausimas, ką galite padaryti su jomis. Geriausia vieta diskusijai pradėti su operacinėmis sistemomis.

3. Nekaltos civilizacijos: operacinių sistemų saugumas

Jūsų naudojama operacinė sistema daro didelę įtaką kenkėjiškų programų grėsmėms, kurias turite žinoti, ir metodams, kuriuos galite naudoti, norėdami jiems užkirsti kelią. Kenkėjiška programinė įranga daugeliu atvejų yra užprogramuota tam tikroje operacinėje sistemoje naudoti tam tikrus išteklius. Kenkėjiška programinė įranga, naudojama norint pasinaudoti tinklo pažeidžiamumu „Windows“, negali užkrėsti OS X kompiuterių, nes tinklo kodas yra daug skirtingas. Taip pat virusas, bandantis ištrinti tvarkyklės failus, rastus „Windows XP“ kompiuteryje, neturės jokios įtakos „Linux“ mašinai, nes tvarkyklės yra visiškai skirtingos.

Manau, kad teisinga sakyti, kad jūsų pasirinkta operacinė sistema daro didesnį poveikį bendrajam kompiuterio saugumui nei bet kuris kitas atskiras kintamasis. Atsižvelgdami į tai, greitai pažvelkime į kai kurias įprastas operacines sistemas ir kaip jos tvarko saugumą.

3.1 „Windows XP“

Įdiegta 2001 m., „Windows XP“ greitai tapo kritiškiausia „Microsoft“ operacine sistema. Tai buvo mėgstama dėl gana paprastos sąsajos, kuri pasiūlė patobulinimus, tačiau liko pažįstama „Windows 95“, 98 ir ME vartotojams. Taip pat pasirodė, kad naujoji „Windows“ operacinė sistema yra gana plona ir išlieka veiksminga senesniuose kompiuteriuose, kurie negali valdyti naujesnių „Windows“ operacinių sistemų.

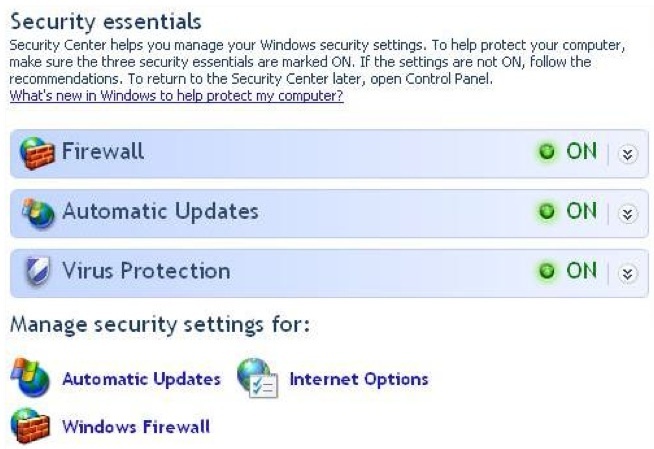

Išleidimo metu „Windows XP“ pristatė keletą reikšmingų ankstesnių „Windows“ operacinių sistemų saugos patobulinimų. Tai uždarė kai kurias saugos spragas, kurios palengvino nesusikalbėjimą su „Windows“ sistemomis naudojant tuščias tinklo paskyras ar sertifikavimo klaidas. Įdiegus „Windows“ saugos centrą, „Windows XP“ saugumas buvo gausiai papildytas „Windows XP“ 2 pakeitimų paketu vartotojams lengviau sužinoti, ar jų „Windows XP“ kompiuteris buvo apsaugotas nuo kenkėjiškų programų, ir ar jie turėjo tinkamus saugos naujinius įdiegta.

Tačiau „Windows XP“ yra beveik dešimties metų senumo operacinė sistema, o metams bėgant ją negailestingai užpuolė įsilaužėliai. „Windows XP“ populiarumas leidžia akivaizdžiai pasirinkti kenkėjiškas programas, kuriomis siekiama užkrėsti kuo daugiau kompiuterių. Be to, „Windows XP“ paprasčiausiai neturi prieigos prie daugybės patobulintų saugos funkcijų, kurios yra standartinės „Windows 7“.

Apskritai, „Windows XP“ yra blogiausia šiuo metu turima operacinė sistema saugumo požiūriu. Jam trūksta naujų saugos funkcijų, jis gerai supranta tuos, kurie koduoja kenkėjiškas programas, ir dažnai puolamas.

3.2 „Windows 7“

Naujausia „Microsoft“ operacinė sistema „Windows 7“ yra labai kritikuojamos „Windows Vista“ patobulinimas (šiame skyriuje pateikta informacija taip pat taikoma ir „Vista“). „Windows 7“ nėra taip lengva paleisti kaip „Windows XP“, tačiau ji siūlo daugybę naujų funkcijų, įskaitant su saugumu susijusias funkcijas.

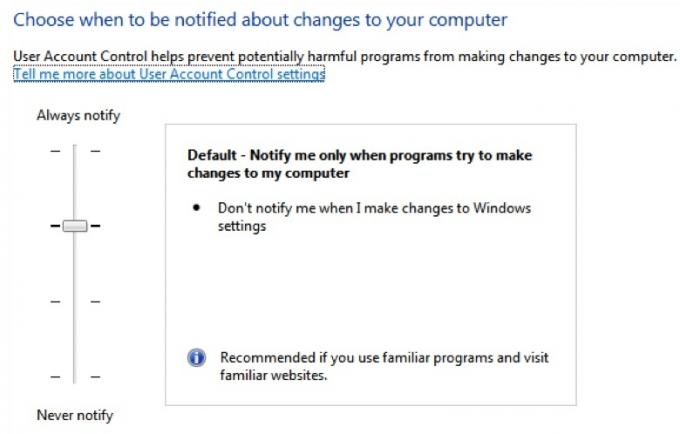

Pavyzdžiui, vartotojo abonemento valdymas yra nauja funkcija, įdiegta „Vista“, taip pat įtraukta į „Windows 7“. Kai jis pirmą kartą atvyko, iš UAC buvo šaipomasi iš žiniasklaidos - „Apple“ netgi paskelbė apie tai reklamą. Tai keistas žingsnis, nes „OS X“ turi panašią funkciją ir todėl, kad UAC yra labai svarbus užtikrinant saugumą. Tai apsaugo jūsų asmeninį kompiuterį užtikrinant, kad programos negali gauti didesnių prieigos prie jūsų sistemos privilegijų. Iki UAC kenkėjiška programinė įranga galėtų lengvai tai padaryti, vartotojui niekada nežinant protingesnio.

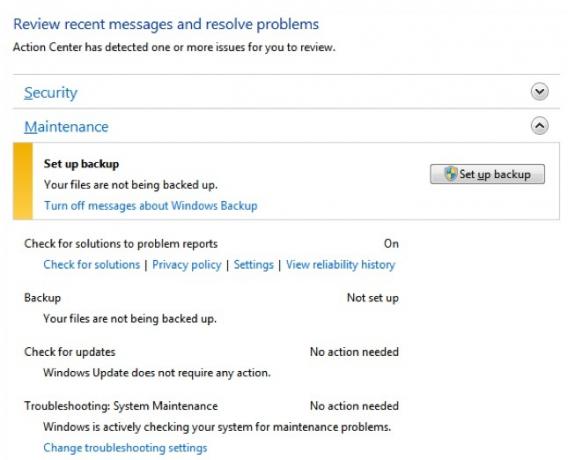

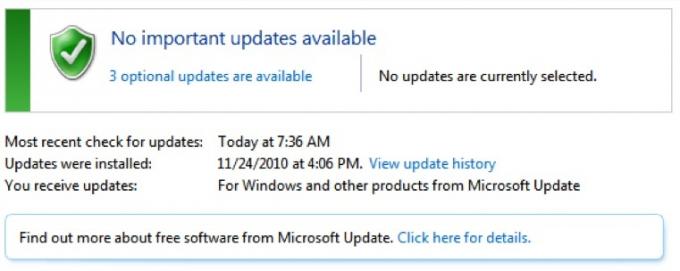

„Microsoft“ taip pat padarė patobulinimų, kurie dar labiau patobulino „Window“ galimybes perduoti vartotojams svarbią saugos informaciją. Saugumo centras dabar vadinamas „Windows“ veiksmų centru, ir jis geriau nei bet kada anksčiau automatiškai gauna svarbius atnaujinimus ir informuoja vartotojus, kai reikia imtis veiksmų. Tai yra labai svarbu, nes už žinomus saugos išnaudojimus, kurie nėra pataisyti, atsakomybė yra nepriklausomai nuo jūsų pasirinktos operacinės sistemos.

„Windows 7“ taip pat naudingas požiūris į saugumą, kuris yra kur kas labiau pagrįstas nei „Microsoft“ požiūris kuriant „Windows XP“. Tai akivaizdu palyginus saugos išnaudojimų, kuriuos „Microsoft“ turėjo pataisyti pirmaisiais XP išleidimo metais, skaičių su pirmaisiais „Vista“ išleidimo metais. „Windows XP“ buvo pašalinti 65 pažeidžiamumai, o „Windows Vista“ - tik 36 pažeidžiamumai.

Deja, „Windows 7“ dėl savo populiarumo tebėra labai nukreipta į kenkėjiškas programas. „Windows“ vis dar yra operacinė sistema, kurią naudoja didžioji pasaulio dalis, todėl prasminga ją nukreipti nuo kenkėjiškų programų. Dėl šios priežasties „Windows 7“ vartotojai vis dar susiduria su daugybe grėsmių saugumui.

3.3 „Mac OS X“

„Mac OS X“ vis dar jaučiasi šiuolaikiška, tačiau jos pagrindas yra gana sena operacinė sistema. Pirmoji versija buvo išleista 2001 m., Todėl ji buvo tokia pat sena kaip ir „Windows XP“. Tačiau „Apple“ naujinimus priima kiek kitaip nei „Microsoft“. Nors Redmondo žmonės dažniausiai sutelkia dėmesį į didelius leidimus, kas penkias ar penkias išleisdami naujas operacines sistemas vidutiniškai per šešerius metus, „Apple“ įgula aštuonis kartus atnaujino OS X nuo operacinės sistemos pradžios paleisti.

Šiose laidose paprastai yra keletas saugos naujinimų, o „Apple“ pelnė reputaciją už tai, kad siūlo daug didesnę nei „Windows“ apsaugą. Tačiau ši reputacija gali subyrėti atidžiau ištyrus. Yra kenkėjiškų programų, nukreipiančių į OS X, ir „Apple“ turi pataisyti saugumo trūkumus maždaug tokiu pat dažniu kaip „Microsoft“. 2004 m. Saugos tarnybos, vadinamos „Secunia“, ataskaita paaiškėjo, kad praėjusiais metais „Mac OS X“ buvo taikoma 36 pažeidžiamumų, tik dešimčia mažiau nei Windows XP, tačiau didesnį OS X pažeidžiamumo procentą galima išnaudoti naudojant Internetas. (Šaltinis: „TechWorld“)

Visai neseniai „Apple“ buvo priversta išleisti keletą pagrindinių saugos pataisų, iš kurių naujausia buvo skirta 134 pažeidžiamumui. (Šaltinis: „FierceCIO“).

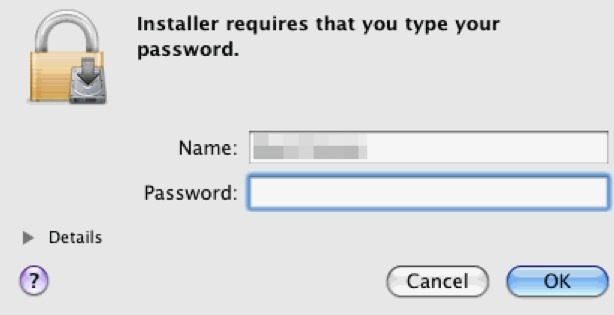

Tai nereiškia, kad „Mac OS X“ nėra saugi. Vienas iš pranašumų, atsirandančių iš „OS X“ UNIX paveldo, yra tai, kad reikia prisijungti kaip „root“, kad galėtumėte pakeisti svarbius failus ir parametrus („Window“ UAC iš esmės yra bandymas tai mėgdžioti). Vis dėlto, atrodo, kad gaila vartotojų, kurie tiki, kad OS X yra neatsparus saugumo grėsmėms dėl santykinio neaiškumo. Nors tam yra tiesos laipsnis, OS X kompiuterių saugumo grėsmės egzistuoja ir gali būti tokios pat kenksmingos kaip ir tos, kurios skirtos „Windows“. „Mac OS X“ saugumui taip pat trukdo nedidelis apsaugos rinkinių pasirinkimas.

3.4 „Linux“

Daugelis asmeninių kompiuterių savininkų niekada nenaudos kompiuterio, kuriame veikia „Linux“. Atsižvelgiant į tai, „Linux“ dabar yra labiau prieinama, nei ji buvo kada nors anksčiau. Nemokami „Linux“ variantai, pvz Ubuntu 6 būdai pagreitinti „GNOME“ darbalaukįGNOME yra darbalaukio sąsaja, kurią gausite naudodamiesi daugeliu „Linux“ paskirstymų. Norite paspartinti reikalus? Šie patarimai pagerins jūsų GNOME patirtį. Skaityti daugiau ir Jolicloud „Jolicloud“: „Netbook“, kurio ieškojote, operacinės sistemos atsisiuntimas Skaityti daugiau , siūlo tvirtą grafinę vartotojo sąsają, suteikiančią pagrindines funkcijas, kurių tikitės iš kompiuterio, pvz., galimybę skaityti jūsų el. paštą ir naršyti internete.

„Linux“, kaip ir „OS X“, reikalauja, kad vartotojai prisijungtų prie „root“ paskyros, kad galėtų pakeisti svarbius failus ir parametrus. Neaiškumų dėka „Linux“ taip pat labai naudinga sauga. „Linux“ vartotojų bazė yra nedidelė, ir, kad būtų dar blogiau dėl kenkėjiškų programų, vartotojų bazė nesilaiko tam tikro „Linux“ varianto. Nors pagrindinis kodas dažnai yra tas pats, skirtinguose „Linux“ variantuose yra subtilių pakeitimų - ir daugelis pažengusių „Linux“ vartotojų eina taip, kad koduotų savo pačių pritaikytas funkcijas. Tai reiškia, kad masiniai „Linux“ vartotojų puolimai yra sudėtingas ir beprasmis pasiūlymas. Jei norite surinkti kreditinių kortelių numerius, taikymas pagal „Linux“ nėra tas kelias.

Dėl darbalaukio „Linux“ nišinio pobūdžio sunku kalbėti apie jo saugumą. Saugumo spragos iš tikrųjų egzistuoja „Linux“ sistemose, ir šios spragos ne visada ištaisomos taip greitai, kaip ir „Windows“ aptiktos spragos. (Šaltinis: EWeek) Tačiau Linux operacinėms sistemoms iš tikrųjų grėsmės saugumui iš tikrųjų daro įtaką rečiau, o šios grėsmės dažnai būna ne tokios rimtos.

3.5 Santrauka - kuris yra geriausias?

Apskritai, „Mac OS X“ ir „Linux“ yra akivaizdžiai pranašesni už „Windows“, jei saugumas matuojamas pagal tai, kaip dažnai vartotojai patiria saugumo grėsmes. Tai nereiškia, kad „Microsoft“ miega prie vairo. Tai tiesiog mūsų pasaulio realybė. „Windows“ yra pati populiariausia operacinė sistema, todėl kenkėjiška programa paprastai koduojama nukreipti į „Windows“ asmeninius kompiuterius.

Kita vertus, „Windows“ kompiuteriai turi prieigą prie aukštesnio lygio antivirusinių programų, o „Windows 7“ „Windows“ veiksmų centras neturi panašių galimybių. Tai reiškia, kad „Windows“ vartotojai yra labiau linkę žinoti apie saugos problemą, kai ji kyla, tačiau bandyti kiekybiškai įvertinti tai neįmanoma.

Vis dėlto, neatsižvelgiant į priežastis, neįmanoma atsiriboti nuo to, kad „Windows“ vartotojams kenkėjiška programinė įranga yra didesnė tikimybė, nei „OS X“ ar „Linux“ vartotojams.

4. Geri saugumo įpročiai

4.1 Doom el. Pašto dėžutės vengimas

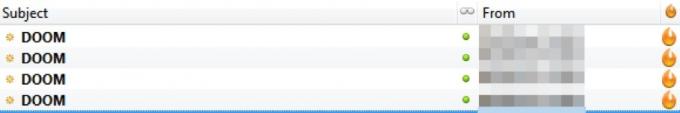

Ai, el. Kažkada tai buvo pagrindinis daugumos kenkėjiškų programų dauginimo būdas. Virusas buvo pridėtas prie el. Laiško, užmaskuotas kaip šauni programa ar dokumentas, o tada išsiųstas linksmu būdu. Atidarykite el. Laišką ir - bam! - esate užkrėstas.

Tuo metu tokia apgaulė atrodė kaip apgaulės viršūnė. Šiandien tokios paprastos kenkėjiškų programų dauginimosi ir užkrėtimo priemonės atrodo keistai - būtų puiku atgal į pasaulį, kuriame vengdami el. laiškų priedų apsaugojote savo kompiuterį nuo daugumos grasinimai.

Šlamšto filtrai ir automatinė antivirusinė apsauga apsunkino kenkėjiškų programų veiksmingą platinimą el. Paštu ir dauguma vartotojų dabar žino geriau, nei atidaryti priedą iš nežinomo šaltinio (o jei nežinojai geriau - dabar tu daryk!)

Tačiau kenkėjiška programinė įranga buvo kompensuota naudojant automatizuotus atkūrimo metodus, kurie užmaskuoja kenkėjiškų programų el. Laiškus kaip patikimus. Pvz., Kenkėjiška programa, užkrečianti jūsų tėvų kompiuterį, gali išsiųsti iš jų jums el. Laišką su antrašte „Nesenių atostogų nuotraukos“. Jei jūsų tėvas neišvyktų atostogų, tikriausiai įsitrauktumėte į apgaulę. Tačiau kartais visi tėvai atostogauja. Jei jūsų vaikas ką tik grįžo iš tarptautinės kelionės, galite atidaryti priedą.

Nykščio taisyklė yra tokia - jei priedas yra kažkas, ko dar nežinojote, kad jis turėjo būti jums atsiųstas, prieš atidarydami patvirtinkite. Arba galite nuskaityti failą naudodami pasirinktą programą nuo kenkėjiškų programų. Tačiau atminkite, kad jokia saugumo programinė įranga negali aptikti visos grėsmės saugumui.

Nors kenkėjiška programinė įranga visada yra problema, sukčiavimas yra neabejotinai grėsmė, kuri šiuo metu yra labiausiai apgaulinga ir sunkiai nustatoma. Visada būkite atsargūs dėl netikėtų el. Laiškų, kuriuos neva gausite iš savo banko, darbdavio ar bet kurios kitos institucijos. Jokia teisėta institucija niekada neprašys įvesti jūsų vartotojo vardo ir slaptažodžio pateikdama el. Paštu atsiųstą nuorodą!

Tiesą sakant, gera idėja niekada tiesiogiai neatidaryti jokios nuorodos, kurią tariamai jums atsiuntė įstaiga. Pavyzdžiui, jei bankas susisiekia su jumis, kad pateiktų mėnesinį el. Pranešimą, ši informacija turėtų būti prieinama einant į pagrindinį banko puslapį ir prisijungus prie savo sąskaitos.

4.2 Atsargumo dėka saugaus naršymo

Naršymas internete visada kėlė tam tikrų grėsmių saugumui - faktą, kurį daugelis vartotojų pamiršta. Kaip ir el. Pašto klausimais, dažnai manoma, kad būsite visiškai apsaugoti, jei tiesiog vengsite atidaryti failus iš nežinomų šaltinių. Skrupulingai žiūrėti į atsisiųstus failus, be abejo, nepaprastai gera idėja. Tačiau vien to nepakanka norint tinkamai apsaugoti kompiuterį.

Daugelis saugumo išnaudojimų, dėl kurių turėsite jaudintis, egzistuoja dėl jūsų interneto naršyklės ar svarbių papildinių, tokių kaip „Java“ ar „Adobe Flash“, saugos problemų. Produktai, tokie kaip „Flash“, interneto svetainių kūrėjams labai lengva sukurti interaktyvią žiniatinklio patirtį Tai yra daug daugiau, nei galima pasiekti kitaip, tačiau dėl padidėjusio sudėtingumo dažniausiai kyla saugumas skylių. „Java“ 5 populiariausios „Java“ programų pavyzdžių svetainės Skaityti daugiau , „Flash“, „Shockwave“, „ActiveX“ ir kitos žiniatinklio kūrimo priemonės buvo kartojamos po to, kai buvo rasta saugumo trūkumų. Šie trūkumai taip pat nėra juokai - kai kurie iš jų leidžia užpuolimui visiškai kontroliuoti asmeninį kompiuterį, tiesiog pritraukiant asmenį į svetainę kenksmingu kodu.

(Šaltinis: „ESecurityPlanet“)

Kenkėjiškos svetainės retai randamos „Google“ paieškos rezultatų viršuje. Šios svetainės dažniausiai plinta per šlamšto el. Laiškus, atsitiktinius momentinius pranešimus ir socialinę terpę. Vis dėlto net patikima svetainė kartais gali tapti grėsme saugumui. Kenkėjiška programinė įranga taip pat gali užkrėsti interneto serverius, o kai kuriais atvejais svetainė gali platinti kenkėjiškas programas be savininko žinios.

Geriausia jūsų gynyba nuo visų kenksmingų grėsmių yra užtikrinti, kad jūsų interneto naršyklė ir su ja susiję papildiniai būtų nuolat atnaujinami - šį klausimą plačiau aptarsime šiame skyriuje.

4.3 Nuorodų tikrinimas - ar jos veda ten, kur galvojate?

Išmintinga elgtis atsargiai, kaip tvarkote el. Laiškus ir momentinius pranešimus, tačiau paprasta nuorodų nespaudimo politika ne visada yra praktiška. Iš tiesų yra keletas socialinių tinklų svetainių, pvz „Twitter“ 6 geriausi „Twitter“ atnaujinimų planavimo įrankiai Skaityti daugiau - kurios labai priklauso nuo nuorodų. Be nuorodų „Twitter“ dažniausiai būtų beprasmiška.

Dėl šios priežasties vartotojams kyla nesaugi padėtis. Viena vertus, tokia socialinio tinklo svetainė kaip „Twitter“ gali būti labai smagi, be to, ji gali padėti lengviau išlaikyti skirtukus ant draugų, su kuriais galbūt prarasite ryšį. Kita vertus, paprasčiausiai pasinaudojus socialinio tinklo svetaine, jums gali iškilti papildoma rizika - ir, kad būtų dar blogiau, nuorodos dalijamos naudojant mažus URL, nukreipiančius jus į tikrąjį tinklalapį.

Laimei, galite lengvai sužinoti tikrąją internetinės nuorodos vietą naudodamiesi svetaine, kuri pakelia jums šydus, prieš faktiškai spustelėdami šią nuorodą. Man patinka naudoti „TrueURL“ bet keliose „Google“ paieškose galite rasti panašių įvairių tipų svetainių.

4.4 Programinės įrangos atnaujinimas - pats svarbiausias žingsnis

Dauguma grėsmių saugumui klesti dėl programinės įrangos, kurią galima išnaudoti, saugumo trūkumų. Atsargiai naudodamiesi kompiuteriu išvengsite galimai pavojingų situacijų, vadinasi, yra mažiau galimybių, kad kenkėjiškos programos užkrės jūsų kompiuterį. Bet tai tik pusė mūšio. Kita pusė imasi veiksmų, užtikrinančių, kad jūsų kompiuteryje nebus pakenkta, net jei jums kyla grėsmė saugumui. Kaip jūs tai darote? Įsitikinkite, kad jūsų kompiuterio programinė įranga yra naujausia.

Įsivaizduokite, kad išeinate iš savo namų eiti dirbti. Paprastai užrakinate duris, kai išeinate. Tačiau kartais galite pamiršti užrakinti savo duris, suteikdami galimybę kam nors tiesiog įeiti į jūsų namus ir pažeisti jo saugumą. Niekas nepamiršta tikslingai užrakinti savo durų, bet vis tiek tai nutinka. Tai klaida.

Programinės įrangos programuotojai taip pat daro klaidų. Tačiau išsiaiškinus klaidą, ji dažnai pataisoma, kaip jūs galite apsisukti ir grįžti namo, jei atsimenate, kad neužrakinote savo durų. Tačiau jei nuspręsite neatnaujinti savo programinės įrangos, vis dėlto pasirenkate nesisukti ir neužrakinti savo durų. Galite sumažinti savo riziką įdėdami vertybes į seifą, užmerkdami užuolaidas ir ant priekinės vejos uždėdami didelį ženklą „BEWARE OF DOG“. Tačiau tebėra faktas, kad jūsų durys yra atrakintos - ir kadangi jų neužrakinote, bet kas gali įeiti.

Tikimės, kad tai parodo, kodėl svarbu nuolat atnaujinti programinę įrangą. Mano nuomone, programinės įrangos atnaujinimas yra svarbiausias saugumo įprotis, kurį žmogus gali išsiugdyti. Visada gali būti, kad būsite vienas iš tų nelaimingųjų, kuriems padaryta saugumo klaida, prieš tai sužinojus ir pataisant. Tačiau dauguma bendrovių šiandien greitai reaguoja į saugumo problemas, todėl atnaujindami programinę įrangą jūsų saugumas padidėja.

4.5 Naudokite antivirusinę apsaugą

Tam tikra prasme šis patarimas gali būti suprantamas. Vis dėlto aš daug kartų kalbėjau su kolegomis geikais, kurie, mano manymu, manė, kad yra per šaunūs, kad galėtų naudoti programas prieš kenkėjiškas programas. Jie tik sukčiavo, jie tvirtino - nepadarysi kenkėjiškų programų, jei nepadarysi nieko kvailo.

Iki šiol vadove aptariau, kodėl ši prielaida klaidinga. Tiesa ta, kad apsauga nuo kenkėjiškų programų nėra taip paprasta, kaip vengti el. Laiškų priedų ir būti atsargiems lankomose svetainėse. Norint užtikrinti visapusišką kompiuterio saugumą, reikia visapusiško požiūrio, kuris apima ir anti-kenkėjiškų programų rinkinius, ugniasienes ir kitas programas. Turima saugos programinė įranga yra tokia įvairi, kaip ir nuo jos ginamų grėsmių, todėl pažvelkime į tai, kas yra.

5. Apsaugos būdai

5.1 Apsauga nuo kenkėjiškų programų

2 skyriuje apžvelgėme įvairius kenkėjiškų programų tipus, kurie gali užkrėsti jūsų kompiuterį. Tarp šių grėsmių pirmieji trys yra tie, kurie apsaugo nuo kenkėjiškų programų, skirtų specialiai perimti ir apsaugoti.

Rinkoje yra daugybė produktų nuo kenkėjiškų programų - jų yra per daug, kad galėtumėte čia išvardyti. Tačiau šios programos turi bendrą tikslą. Jie yra skirti aptikti ir pašalinti kenkėjiškas programas, kurios galėjo užkrėsti jūsų kompiuterį.

Jie taip pat bando apriboti žalą, kurią kenkėjiška programinė įranga gali sukelti „karantino būdu“ užkrėstų failų atradimo metu.

Dauguma apsaugos nuo kenkėjiškų programų programinės įrangos tai daro keliais būdais. Pirmasis ir seniausias metodas yra parašo aptikimas. Ši aptikimo forma apima failo nuskaitymą ir kodo, kurį, kaip žinoma, naudoja konkreti kenkėjiška programa, paiešką. Šis aptikimo metodas yra patikimas, tačiau jis negali kovoti su visiškai naujomis grėsmėmis. Parašas gali būti aptinkamas tik po to, kai jis bus pridėtas prie žinomų grėsmių programinės įrangos, saugančios nuo kenkėjiškų programų, duomenų bazės, o grėsmė paprastai tampa žinoma tik tada, kai jis jau buvo paleistas.

Vadinamoji „realaus laiko“ apsauga taip pat yra populiarus būdas užfiksuoti kenkėjiškas programas. Ši apsaugos forma nėra pagrįsta parašais, o prižiūri jūsų kompiuteryje veikiančios programinės įrangos elgesį. Jei tam tikra programa pradeda keistai elgtis - jei ji prašo leidimų, ji neturėtų būti arba bando atlikti pakeitimus į failus, kurie yra neįprasti - tai pastebima ir imamasi veiksmų, kad programa nesukeltų jokių nesklandumų jūsų failų sistemoje. Skirtingos kompanijos „realiojo laiko“ apsaugą įgyvendina skirtingais būdais, tačiau tikslas sugauti kenkėjiškas programas yra tas pats.

Kita, naujesnė aptikimo forma, debiutavusi kai kuriuose produktuose, pavyzdžiui, „Panda Cloud Antivirus“ ir „Norton Internet Security 2010“, yra apsauga iš debesies. Šis metodas sutelkia dėmesį į kenkėjiškų programų kilmę, pvz., Konkrečius failus ir nuorodas. Jei kas nors, naudojantis programinę įrangą nuo kenkėjiškų programų, atidaro failą ir yra užkrėstas virusu, šis failo vardas užregistruojamas kaip grėsmė ir ta informacija yra prieinama. Tikslas yra užkirsti kelią vartotojams atidaryti failus ar sekti nuorodas, kuriose gali būti saugumo grėsmė.

Aptikus grėsmę, ji paprastai yra „karantine“, kad būtų užtikrinta, jog grėsmė negali plisti. Tada galite pabandyti pašalinti grėsmę. Apsaugos nuo kenkėjiškų programų programinė įranga dažnai nesugeba pašalinti visų aptiktų grėsmių, tačiau jūsų sauga paprastai nepažeidžiama, jei grėsmė išlieka karantine.

Dauguma skundų, pateiktų dėl kovos su kenkėjiška programine įranga, yra susiję su naujomis grėsmėmis. Apsauga nuo kenkėjiškų programų yra žinomas elementas, todėl ją gali apeiti nauja kenkėjiška programa. Štai kodėl apsaugos nuo kenkėjiškų programų programinė įranga atnaujinama ypač dažnai - naujos grėsmės randamos nuolat. Tačiau tai nereiškia, kad kova su kenkėjiška programine įranga yra nenaudinga. Žinomų grėsmių skaičius yra daug didesnis nei nežinomų.

Vis dėlto turite būti atsargūs dėl perkamos ar atsiųstos programinės įrangos. Atrodo, kad tarp pačių veiksmingiausių ir mažiausiai veiksmingų produktų yra didelis atotrūkis, o naujovių lygis yra didelis. Pavyzdžiui, „Norton“ buvo baisus vos prieš keletą metų, tačiau „Norton 2010“ produktai buvo puikūs. Norėdami gauti naujausios informacijos ir apžvalgų apie apsaugos nuo kenkėjiškų programų programinę įrangą, apsilankykite „AV-Comparatives“ (av-comparative.org) - ne pelno organizacijoje, skirtoje objektyviai tikrinti kompiuterių saugos produktus.

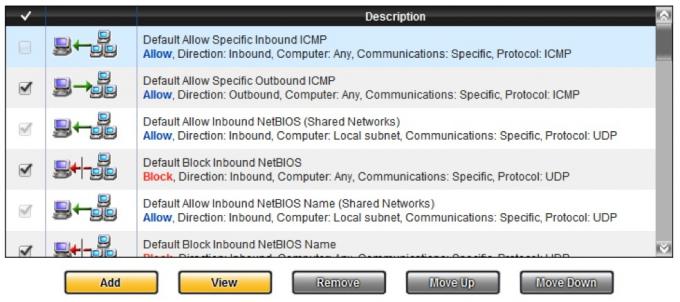

5.2 Užkardos

Daugybė rimčiausių kompiuterio saugumo grėsmių, kad galėtų veikti, priklauso nuo aktyvaus interneto ryšio. Sugadinus standųjį diską yra didelis skausmas užpakalyje, tačiau jūs galite apsisaugoti nuo jo, turėdami atsarginę kopiją. Jei kam nors pavyksta gauti jūsų kredito kortelės numerį ar kitą neskelbtiną asmeninę informaciją, žala gali viršyti jūsų kompiuterio ribas. Tai gali nutikti tik tuo atveju, jei jūsų kompiuteryje įdiegta kenkėjiška programinė įranga suteikia jūsų informacija prieinamą trečiajai šaliai. Šie duomenys paprastai perduodami paprasčiausiu įmanomu būdu - internetu.

Tai užkirsti kelią ugniasienės darbui. Užkarda yra jūsų kompiuteryje esanti programinė įranga, kuri stebi duomenis, siunčiamus į ir iš kompiuterio. Tai gali pasirinktinai blokuoti tam tikrą informaciją arba gali (dažniausiai) visiškai išjungti jūsų interneto ryšį, visiškai nutraukdamas informacijos srautą.

Ugniasienės yra svarbi interneto saugumo dalis. Iš tikrųjų taip svarbu, kad „Windows“ pagal numatytuosius nustatymus būtų tiekiama su ugniasiene. Be užkardos kenkėjiška programa galės laisvai perduoti duomenis trečiosioms šalims, o kenkėjiška programinė įranga - tai atkuria save, siųsdamas kopijas atsitiktiniam I.P. adresai bus labiau linkę prieiti prie jūsų PC.

Kadangi „Windows“ mašinos dabar pristatomos su ugniasiene, jums nebūtina pirkti trečiosios šalies ugniasienės. Taip pat yra daugybė nemokamų variantų - ne tik „Windows“, bet ir „OS X“ bei „Linux“ operacinėms sistemoms. Atsižvelgiant į tai, į produktus, žinomus kaip „Internet Security Suites“, paprastai yra užkardos dalis.

Labai rekomenduojama laikyti ugniasienę kompiuteryje. Ugniasienė dažnai sugeba apriboti kenkėjiškų programų padarytą žalą net tada, kai antivirusinė programinė įranga nesugeba aptikti ar sustabdyti grėsmės.

5.3 Rootkit žudikai

Manoma, kad apsaugos nuo kenkėjiškų programų programinė įranga turi aptikti ir karantinuoti pagrindinius rinkinius, kaip ir bet kokia kita kenkėjiškų programų grėsmė. Tačiau dėl šakninių rinkinių pobūdžio bendroji kovos su kenkėjiška programa programa labai sunku aptikti šakninių programų rinkinį. Net jei aptinkama grėsmė, apsaugos nuo kenkėjiškų programų programa gali nepajėgi jos pašalinti, jei rootkit įsitvirtino svarbiuose sistemos failuose, kad išvengtų aptikimo ir užkirstų kelią pašalinimas.

Štai kur patenka specialūs „rootkit“ žudikai. Šios programos yra specialiai sukurtos rasti ir pašalinti rootkit, net jei rootkit yra sudedamas į svarbius sistemos failus. Turbūt labiausiai žinoma šio tipo programa yra „MalwareBytes Anti-Malware“, kuri tapo populiari prieš kelerius metus, kai šio išpuolio metodo keliama grėsmė trumpai pasirodė technologijų naujienų skiltyse internetas. Nuo to laiko „MalwareBytes“ tapo bendresne kovos su kenkėjiška programa programa.

Taip pat yra daugybė „rootkit“ žudikų, kurie sukurti tam, kad būtų pašalintas konkretus rootkit'as. Kartais to reikia dėl kai kurių šakninių rinkinių, kurie slepiasi sistemos failuose, kurių negalima modifikuoti nepažeidžiant operacinės sistemos, sudėtingumo. Programos, skirtos kovoti su konkrečiu šakniniu rinkiniu, paprastai tai atkuria failų numatytąją būseną arba atsargiai ištrina kodus, žinomus kaip priklausančius šakniniam rinkiniui.

Tačiau net ir šie sprendimai ne visada pavyksta. Kai kurie IT profesionalai kreipiasi į „rootkit“ su įžeista žemės politika. Kai sistema yra užkrėsta, jie nori paprasčiausiai suformatuoti diską ir iš naujo įdiegti operacinę sistemą. Tai nėra bloga idėja ir yra dar viena priežastis, kodėl turėtumėte visada saugoti savo failų atsarginę kopiją. Formatuoti standųjį diską ir iš naujo įdiegti operacinę sistemą kartais yra greitesnis ir lengvesnis procesas nei bandymas pašalinti pagrindinį rinkinį.

5.4 Tinklo stebėjimas

Turėdamas namų tinklas Prisijunkite prie savo namų kompiuterių bet kur, naudodami „DynDNS“ Skaityti daugiau gali būti nepaprastai naudinga. Jis gali būti naudojamas norint perkelti failus iš vieno kompiuterio į kitą akimirksniu ir suteikti prieigą prie interneto prie daugybės ne asmeninių kompiuterių įrenginių, tokių kaip žaidimų pultai ir „Blu-Ray“ grotuvai.

Tinklai taip pat gali būti pažeidžiami įsilaužimo, tačiau kompiuterio saugumo grėsmė yra susijusi tiek su kenkėjiška programine įranga, tiek su įsilaužimu. Belaidžiai tinklai yra ypač pažeidžiami, nes belaidis tinklas iš esmės perduoda duomenis visomis kryptimis. Jei šie duomenys yra užšifruoti, žmonėms bus sunkiau juos perskaityti - tačiau šifruoti krekingą nėra neįmanoma.

Laikydami skirtukus tinkle, galėsite įsitikinti, kad prie jo nėra prijungtų keistų įrenginių. Paprastai tai galite padaryti žiūrėdami į MAC adresai Patikrinkite, ar jūsų „AirSnare“ belaidis tinklas yra saugus Skaityti daugiau kurie yra prijungti prie jūsų maršrutizatoriaus ir yra lyginami su jūsų turimų prietaisų MAC adresais (MAC adresas paprastai spausdinamas ant įrenginio korpuso). Tačiau MAC adresą galima suklaidinti, o dauguma maršrutizatorių nepateikia išsamaus prietaisų, kurie anksčiau buvo prisijungę prie jūsų tinklo, žurnalo.

Kai kurie interneto saugumo rinkiniai tai ištaiso naudodamiesi tinklo stebėjimo programine įranga, kuri gali parodyti jūsų tinklą, pateikti informaciją apie kiekvieną aptiktą įrenginį, ir išdėstykite šiuos duomenis tinklo žemėlapyje, tiksliai parodydami, kurie įrenginiai yra prijungti prie jūsų tinklo ir kokiomis priemonėmis jie yra prijungti. Tinklo stebėjimo programinė įranga taip pat paprastai gali apriboti prieigą prie bet kokių naujų įrenginių, jei jie būtų aptinkami, arba apriboti prieigą prie įrenginių, paprastai prijungtų prie jūsų tinklo.

Ne visiems reikia tokios rūšies apsaugos. Laidiniais namų tinklais retai kada reikia tuo naudotis, o vartotojams, kuriems priklauso tik vienas kompiuteris, to taip pat nereikia (vienas kompiuteris nesudaro tinklo). Kita vertus, vartotojams, turintiems belaidžius ar didelius laidinius tinklus, ši programinė įranga greičiausiai bus naudinga.

5.5 Apsauga nuo sukčiavimo apsimetant

Kaip minėta 2 skyriuje, sukčiavimas yra viena iš naujausių ir rimčiausių grėsmių saugumui, su kuria šiandien susiduria kompiuterių vartotojai. Skirtingai nuo daugelio ankstesnių grėsmių, sukčiavimas netaikomas kompiuteriui. Tai nukreipta į jus - jūsų kompiuteris yra tiesiog įrankis, naudojamas nusikaltimui prieš jus padaryti.

Sukčiavimas apsimetant taip gerai veikia, nes apgavikų naudojama apgaulės kokybė dažnai būna puiki. Geri sukčiavimo apsimetant sukčiai gali sukurti netikrą internetinės bankininkystės portalą, kuris atrodo identiškas tam, kurį paprastai naudojate apsilankę banko svetainėje. Jei nekreipiate daug dėmesio, asmeninę informaciją galite įvesti negalvodami. Pripažinkime - visi turime nedarbo dienų. Vienas paslydimas grįžus namo iš ilgos dienos darbe gali sukelti visokių sumaiščių.

Apgaulė niekada nėra tobula. Sukčiautojai gali sukurti autentiškai atrodančius el. Laiškus ir svetaines, tačiau iš tikrųjų negali siųsti el. Laiškų iš jūsų banko ar naudoti tą patį URL kaip ir svetainės, kurią imituoja. Žmogaus akims gali būti sunku atskirti netikrą el. Pašto adresą ar URL nuo tikrojo, tačiau programinė įranga šį skirtumą gali padaryti taip greitai, kaip galite mirksėti.

Apsauga nuo sukčiavimo apsimetant yra gana nauja sritis, tačiau dabar daugelyje interneto saugumo rinkinių yra apsaugos nuo sukčiavimo programinė įranga. Šios funkcijos naudingumas paprastai priklauso nuo to, ar vartotojas išmano techniką. Būk sąžiningas - jei kas nors jums atsiųstų suklastotą jūsų banko tinklalapio URL, pakeisdamas tik vieną simbolį, ar jūs jį sugautumėte? Ar žinote, kodėl kai kurios svetainės baigiasi tokiais dalykais kaip .php, ir kodėl tai svarbu? Ar žinote skirtumą tarp http ir https?

Jei atsakymas į šiuos klausimus yra „ne“, turėtumėte atsisiųsti nemokamą kovos su sukčiavimu programinę įrangą arba apsvarstyti galimybę įsigyti „Internet Security Suite“ su apsaugos nuo sukčiavimo funkciją. Pirmiausia būtinai perskaitykite programinės įrangos apžvalgą. Kadangi ši apsauga yra nauja, lieka daug galimybių naujovėms ir klaidoms.

6. Apsaugos programinės įrangos pasirinkimas

6.1 Kokius produktus siūlo kokia apsauga?

Ankstesniame skyriuje aptarėme svarbiausias apsaugos formas. Žinoti, ko tau reikia, yra vienas dalykas, vis dėlto rasti tai yra kas kita. Rinkodara, susijusi su asmeninių kompiuterių saugumu, yra priežastis, dėl kurios pasaulietis gali būti toks sunkiai suprantamas. Bendrovės dažnai vadina tas pačias savybes skirtingais pavadinimais.

Paprasčiausia paprastai parduodama kompiuterio saugumo programinės įrangos forma yra žinoma kaip antivirusinė programa. Antivirusiniai produktai paprastai parduodami su žodžio Antivirus ir įmonės prekės ženklo deriniu. „Norton Antivirus“, „McAfee Antivirus“, „AVG Antivirus“ ir kt. Antivirusinės programos paprastai atitinka šiame vadove pateiktą kovos su kenkėjiška programa apibrėžimą. Visi virusai, Trojos arklys, šakniastiebiai ir kita grėsmė yra nukreipti. Daugelyje antivirusinių produktų nėra užkardos, o tokios funkcijos kaip tinklo stebėjimas ir apsauga nuo sukčiavimo apsimetant paprastai neįtraukiamos.

Kitas žingsnis aukščiau - interneto saugos komplektas. Kaip ir antivirusinė programinė įranga, interneto saugumo rinkiniai paprastai parduodami kartu su prekės ženklu su terminu „Internet Security“. Interneto saugumo rinkiniai paprastai apima ugniasienę ir apsaugą nuo sukčiavimo apsimetant (kuri kartais vietoj to vadinama tapatybės apsauga ar tapatybės apsauga). Kai kurie taip pat apima: tinklo monitorius 3 populiariausi nešiojamojo tinklo analizės ir diagnostikos įrankiai Skaityti daugiau . Interneto saugumo rinkiniai gali pridėti apsaugos nuo kenkėjiškų programų, kurių pagrindiniame antivirusiniame produkte nėra, pavyzdžiui, automatinį virusų nuskaitymą bet kuriame faile, atsiųstame jums el. Paštu ar tiesioginiu pranešimu.

Paskutinė apsaugos pakopa eina daugeliu pavadinimų. „Trend Micro“ vartoja terminą „maksimalus saugumas“, o „Symantec“ savo produktą vadina „Norton 360“. Jei įmonės interneto saugumo produkte nebuvo apsisaugojimo nuo sukčiavimo funkcijų ar tinklo monitoriaus, trečiosios pakopos produktas paprastai tai prideda. Šie produktai taip pat paprastai yra patobulintos atsarginių kopijų kūrimo funkcijos, skirtos sumažinti viruso, kuris užpuola jūsų operacinę sistemą, žalą.

Taigi kurį turėtumėte nusipirkti? Sunku priimti galutinį verdiktą, nes šių produktų ypatybės įvairiose įmonėse skiriasi. Vis dėlto paprastą vartotoją turbūt geriausiai aptarnauja interneto saugos rinkinys. Jei nesate tikri, kokios konkrečios įmonės prekės savybės, būtinai patikrinkite jos svetainę. Paprastai rasite diagramą, kurioje išvardytos kiekvieno gaminio funkcijos, kurių nėra.

6.2 Nemokamas vs. Mokama apsauga

Žinoma, pirmiausia kyla diskusijų dėl būtinybės įsigyti antivirusinį sprendimą. Antivirusinė programinė įranga yra gana nebrangi, ypač jei laukiate pardavimo. Neįprasta, kai biurų parduotuvėse tiesiogine prasme išduodamos antivirusinės programinės įrangos kopijos - kartais su nuolaidomis el. Paštu, o kartais be. Net ir nemokamai paėmę kompiuterio saugos programos kopiją, turėsite sumokėti metinį abonentinį mokestį. Šis mokestis paprastai yra lygus mažmeninei produkto MSRP.

Mokėti 40 USD per metus nėra daug, bet, kita vertus, tai gali būti, kad jums nereikės mokėti 40 USD. Yra nemokami antivirusiniai sprendimai ir ugniasienės, kurios veikia gana gerai. Pavyzdžiui, Avast! Nemokama antivirusinė programa buvo išbandyta daugybėje „AV-Comparatives“ turinio. Nors nemokama antivirusinė niekada nebuvo pirmoje vietoje, ji buvo konkurencinga mokamų antivirusinių sprendimų srityje. Atlikdamas antivirusinį testą pagal poreikį jis praleido mažiau kenkėjiškų programų pavyzdžių nei „Symantec“, „Trend Micro“, „Kaspersky“ ir kitų žinomų kompiuterių apsaugos bendrovių antivirusinės programos. (Šaltinis: AV palyginimai)

Nemokamos ugniasienės Trys geriausios „Windows“ nemokamos ugniasienės Skaityti daugiau taip pat yra. „Zone Alarm“ užkarda ilgą laiką buvo populiari, ir nors ji laikui bėgant prarado pranašumą, ji vis dar yra gera išeitis. Kitus pasirinkimus gali rasti įmonės, tokios kaip „PC Tools“, „Comodo“ ir dar daugiau. Apsauga nuo apsimestinių svetainių ir tinklo stebėjimo parinktys taip pat prieinamos nemokamai.

Galima nemokamai suteikti tinkamą kompiuterio apsaugą, ir to nauda akivaizdi - jūs turite daugiau pinigų išleisti kitiems reikalams. Tačiau ne visų antivirusinių, užkardų ir tinklo stebėjimo sprendimų sujungimas nėra visų linksmybių idėja. Nemokama saugumo programinė įranga taip pat dažnai yra šiek tiek mažiau išsami nei mokamos galimybės - iš tikrųjų, taip yra kartais sąmoningas dizaino sprendimas, nes kai kurios įmonės, siūlančios nemokamus variantus, taip pat siūlo mokamą atnaujinimai. Avast! Pavyzdžiui, nemokama antivirusinė programa gali aptikti ir pašalinti virusus, tačiau „Pro“ versija apima geresnę apsaugą nuo interneto grėsmių.

6.3 „Ideal Free Internet Security Suite“

Šis vadovas nenagrinėja daugybės mokamų asmeninio kompiuterio saugumo galimybių. Kaip minėta anksčiau, skaitytojams labai rekomenduojama sužinoti „AV-Comparatives“, kad gautumėte naujausios informacijos apie kovos su kenkėjiška programa efektyvumą. PCMag.com ir CNET yra dar dvi svetainės, kuriose nuolat pateikiamos naudingos saugos programinės įrangos apžvalgos.

Tačiau informaciją apie nemokamą saugos programinę įrangą gali būti šiek tiek sunkiau gauti, o žema nemokama kaina daro įtaką bendrai turimų variantų kokybei. Yra keletas nemokamų variantų, kurių niekada niekam nerekomenduočiau. Taip pat turite būti atsargūs dėl „Google“ ir kitų paieškos sistemų rastų variantų, nes tai ne visada yra teisėtos programos. Visi esame susidūrę su iššokančiaisiais skelbimais, skelbiančiais „Stop! Jūsų kompiuteryje aptikome 5 virusus!!! “ Šių skelbimų reklamuojama programinė įranga paprastai yra kenkėjiška programa, paslėpta kaip saugos programinė įranga.

Siekdamas supaprastinti savo veiksmus, aš sukūriau tris nemokamas programas, kurios padės apsaugoti kompiuterį nuo įvairių grėsmių.

Avast! Nemokama antivirusinė arba „Microsoft Security Essentials“

Yra kelios kompetentingos nemokamos antivirusinės programos, tačiau „Avast!“ Viršuje pasirodo nemokama antivirusinė programa. Šią programą išbandė „AV-Comparatives“. Jis gavo „Advanced +“ įvertinimą naujausiame „On-Demand“ bandyme ir „Advanced“ įvertinimą naujausiame „Proaktyvus“ bandyme. Šie įvertinimai nepakenktų mokamai programai, be to, jie puikiai tinka programinei įrangai, kurią galima gauti nemokamai. Avast! Nemokama antivirusinė programa taip pat yra gana intuityvi, todėl jums nereikėtų skirti daug laiko bandant susipažinti su programa.

„Avast“ labai gerai atlieka saugos programinės įrangos bandymus, tačiau sąsają galima patobulinti. „Microsoft Security Essentials“ yra puikus pasirinkimas, jei norite kažko, kas jaustųsi intuityviau. „AV-Comparatives“ bandymuose jis nėra toks aukštas kaip „Avast“, tačiau gavo išplėstinį įvertinimą, kuris jį prilygina daugeliui mokamų antivirusinių sprendimų.

„ZoneAlarm“ nemokama ugniasienė

„ZoneAlarm“ buvo didelis dalykas maždaug prieš dešimtmetį, kai programa pirmą kartą debiutavo. Tuo metu dauguma vartotojų nebuvo informuoti apie tai, kas buvo ugniasienė ar kodėl jos gali prireikti. Nuo to laiko atsirado ir dingo daugybė konkuruojančių nemokamų ugniasienių, tačiau „ZoneAlarm“ išlieka viena populiariausių. Tai stipri, lengvai suprantama užkarda. Siūloma apsauga užsienyje yra ypač svarbi - tai užkirs kelią kenkėjiška programai siųsti informaciją trečiajai šaliai, jei ji užkrės jūsų kompiuterį. „ZoneAlarm“ taip pat apima kovos su sukčiavimu įrankių juostą.

„BitDefender“ kovos su sukčiavimu

Jei jums nepatinka sukčiavimo apsimetant įrankių juosta, esanti „ZoneAlarm“, galite išbandyti „BitDefender“ parinktį. Ši įrankių juosta, skirta „Internet Explorer“ ir „Firefox“, teikia realaus laiko apsaugą nuo svetainių, kurios gali bandyti apsimesti jūsų asmenine informacija. Tai taip pat suteikia apsaugą nuo nuorodų, siunčiamų per MSN ar „Yahoo“ momentinius pasiuntinius.

7. Pasiruoškite blogiausiam - ir atsarginę kopiją!

7.1 Atsarginių kopijų svarba

Įdiegę visapusišką kompiuterio apsaugą, jūs apsisaugosite nuo daugumos grėsmių. Dauguma kenkėjiškų programų ir kitų saugumo grėsmių išnaudoja tam tikrą puolimo kelią, o sužinoję apie tai galite imtis atsakomųjų priemonių. Vis dėlto net ir geriausia gynyba nėra nepakenčiama. Gali būti, kad dėl bet kokios priežasties jus užpuls ypač protingi įsilaužėliai, kurie gali apeiti jūsų saugumą ir pakenkti jūsų kompiuteriui. Arba jus gali užklupti nulinės dienos ataka - saugumo grėsmė, kuri greitai plinta naudojant anksčiau nežinomą išnaudojimą, kuris nebuvo pataisytas.

Bet kokiu atveju svarbu saugoti svarbios informacijos atsarginę kopiją. Atsarginė kopija yra svarbių duomenų, kurie dedami į atskirą skaitmeninę ar fizinę vietą, kopija. Šeimos nuotraukų kopijavimas į kompiuterio antrinį standųjį diską yra vienas iš atsarginių duomenų atsarginių kopijų kūrimo būdų. Tų nuotraukų įdėjimas ant CD-ROM Įdėkite kompaktinių diskų ar DVD diskų failus naudodami nešiojamą programą Skaityti daugiau tada kompaktinio disko saugojimas banko užrakto dėžutėje taip pat yra duomenų atsarginių kopijų kūrimo pavyzdys.

Šie du pavyzdžiai yra poliarinės priešybės. Vienas iš jų yra labai lengvas, bet taip pat nėra labai saugus, o kitas yra labai saugus, tačiau nepatogus. Tarp šių dviejų kraštutinumų reikia apsvarstyti daugybę variantų.

7.2 Atsarginės kopijos parinktys

Duomenų atsarginės kopijos kūrimas yra ne kas kita, kaip duomenų kopijos sukūrimas ir įdėjimas kažkur šalia originalios vietos. Tiesiog paprasčiausias failų įdėjimas į antrinio vidinio kietojo disko aplanką yra lengviausias būdas sukurti atsarginę duomenų kopiją. Tačiau tai nėra labai saugu. Kenkėjiška programa gali lengvai užkrėsti antrinį diską ir sugadinti ten esančius failus, jei ji būtų užprogramuota tai padaryti. Šis metodas taip pat nieko neapsaugo nuo jūsų failų prieigos per Trojaną.

Kai reikia apsisaugoti nuo virusų, svarbu atsiriboti nuo kompiuterio. Kuo labiau izoliuota jūsų kompiuterio atsarginė kopija, tuo mažesnė tikimybė, kad kenkėjiška programa galės pasiekti atsarginę kopiją ir ją sugadinti. Atsižvelgiant į tai, yra keletas atsarginių kopijų variantų, kurie išsiskiria iš kitų.

Išoriniai kietieji diskai

An išorinis kietasis diskas 4 dalykai, kuriuos reikia žinoti perkant naują standųjį diską Skaityti daugiau , arba „nykščio diskas“ (jei reikiamų failų, kurių reikia sukurti atsarginę kopiją, dydis yra pakankamai mažas) yra paprastas būdas sukurti atsarginę kopiją tol, kol išorinis standusis diskas nėra aktyviai prijungtas prie kompiuterio. Išoriniai kietieji diskai suteikia greitą perdavimo greitį, sumažindami duomenų perdavimui reikalingą laiką ir gali kaupti didžiulį informacijos kiekį. Daugybė išorinių standžiųjų diskų dabar yra pakankamai dideli, kad būtų galima atkartoti visus vidiniame standžiajame diske esančius duomenis, todėl atkūrimas yra kuo neskausmingesnis.

Pagrindinė išorinio kietojo disko problema yra jo „plug-and-play“ pobūdis. Prijungus išorinį diską prie kompiuterio, iškart sukuriamas ryšys, kuris vėliau gali būti naudojamas kenkėjiškoms programoms perkelti į diską. Jei atsarginę kopiją naudojate išorinį diską, prieš prijungdami kompiuterį turėtumėte nuskaityti kenkėjišką programą.

Optiniai formatai

Nors šiandien laikomas senamadišku duomenų atsarginės kopijos darymo būdu, CD ir DVD-ROM diskai išlieka viena saugiausių atsarginių kopijų kūrimo parinkčių. Jei diską sukursite kaip tik skaitomą, ateityje niekas negalės parašyti papildomų duomenų, o tai neleidžia kenkėjiškoms programoms patekti į diską be jūsų žinios. Žinoma, kiekvieną kartą kurdami atsarginę kopiją turėsite pagaminti naują diską, tačiau daugumoje elektronikos parduotuvių kompaktinį diską / DVD-ROM galite nusipirkti 100 pakuočių už 20 USD.

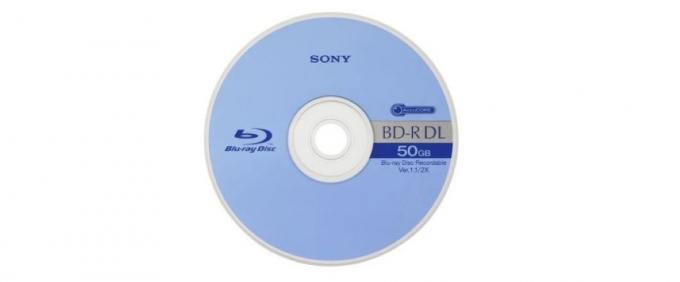

Sandėliavimo talpa yra šio pasirinkimo apribojimas. Įprastas kompaktinis diskas gali saugoti apie 650 megabaitų duomenų, o DVD diskas - beveik 5 gigabaitus. „Blu-Ray“, naujausias įprastas formatas, gali saugoti iki 50 gigabaitų dvigubo sluoksnio diske, tačiau atskiri BD-R DL diskai yra nuo 10 iki 20 USD.

Atsarginė kopija internete

Per pastaruosius kelerius metus atsirado daugybė internetinių atsarginių kopijų paslaugų, tokių kaip „Carbonite“ ir „Mozy“. Net internetinės sinchronizavimo paslaugos, tokios kaip „Dropbox“, gali būti naudojamos atsarginėms atsarginėms kopijoms kurti. Šios paslaugos siūlo saugią duomenų saugojimo vietą ne vietoje. Tai užtikrina aukštą duomenų saugumo laipsnį, nes mažai tikėtina, kad šią informaciją automatiškai užpuls kenkėjiška programinė įranga.

Kita vertus, internetinės atsarginės paslaugos yra lengvai pažeidžiamos klaviatūra Kaip apgauti „Keylogger“ šnipinėjimo programas Skaityti daugiau arba Trojos arklys. Kiekvienas, atradęs jūsų vartotojo vardą ir slaptažodį, galės pasiekti jūsų duomenis. Beveik visos internetinės atsarginių kopijų kūrimo paslaugos ribotą laiką gali atkurti ištrintus duomenis, todėl mažai tikėtina, kad kažkas sugebės visam laikui sunaikinti jūsų failus. Tačiau jie gali sugebėti nuskaityti jūsų failus ir juos perskaityti.

Internetinės atsarginės kopijos kaina laikui bėgant gali išaugti. „Carbonite“ () atsarginiai planai kainuoja 54,95 USD per metus, o „Dropbox“ imasi 10 USD per mėnesį tik už 50 gigabaitų atminties.

Asmeniškai aš rekomenduoju dviejų dalių strategiją, apjungiančią išorinį standųjį diską ARBA internetinę atsarginės kopijos paslaugą su DVD-ROM diskais. DVD-ROM diskuose neturi būti visos jūsų informacijos - tik tie dalykai, kurių tikrai negalėjote prarasti, pavyzdžiui, verslo įrašai. Jei svarstote apie kietąjį diską, peržiūrėkite mūsų skyrių „Makeuseof.com“ 4 dalykai, kuriuos reikia žinoti perkant naują standųjį diską 4 dalykai, kuriuos reikia žinoti perkant naują standųjį diską Skaityti daugiau .

7.3 Failų apsauga šifruojant

Kitas saugiklis, kuris gali būti naudojamas atsarginėms duomenų kopijoms ir duomenims apsaugoti, yra šifravimas. Šifravimas yra failo sukramtymas naudojant tam tikrą algoritmą. Nuskaitytas failas yra neįskaitomas, nebent jis iššifruojamas įvedant tinkamą slaptažodį. Užšifruotus failus galima ištrinti, bet jų neįmanoma perskaityti. Daugeliu atvejų jie yra saugūs, net jei jie perkeliami iš jūsų kompiuterio į trečiosios šalies kompiuterį.

Šifravimas Penki internetiniai šifravimo įrankiai, skirti apsaugoti jūsų privatumą Skaityti daugiau gali apsaugoti jūsų informaciją nuo kenkėjiškų programų išpuolių. Daugybė kenkėjiškų programų atakų, kurios sugadina kompiuterio failus, atakuoja tam tikro formato failus. Kenkėjiška programinė įranga gali pakeisti visų žodinių dokumentų turinį sakiniu „Tave nulaužė !!!“ pavyzdžiui. Jei failai yra užšifruoti, tokio tipo modifikavimas neįmanomas. Kita vertus, šifravimas netrukdo visiškai ištrinti failų.

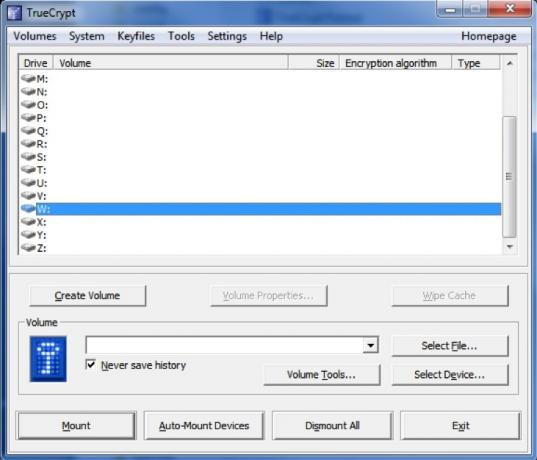

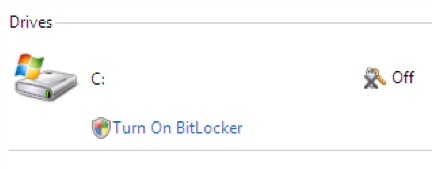

Jei išorinis kietasis diskas yra atsarginių kopijų duomenų praradimo atveju, šifravimas yra atsarginė duomenų vagystės atsarginė kopija. Tai nėra taip pat sunku įgyvendinti. „Windows 7 Ultimate“ yra įmontuota šifravimo funkcija, vadinama „BitLocker“, ir kiekvienas gali atsisiųsti ir įdiegti „TrueCrypt“ (//www.makeuseof.com/tag/encrypted-folders-truecrypt-7/ Kaip padaryti šifruotus aplankus, kurių kiti negali peržiūrėti naudodamiesi „Truecrypt 7“ Skaityti daugiau ), ypač stiprią nemokamos programos šifravimo programą.

Ne visiems reikia užšifruoti savo failus. Pvz., Mano močiutė nieko nedaro savo kompiuteryje, bet žaidžia pasjansą ir siunčia el. Laiškus, todėl jai nereikia šifravimo. Šifruoti rekomenduojama vartotojams, kurie ilgą laiką saugo neskelbtinus duomenis savo kompiuteryje. Pvz., Būtų gerai užšifruoti buvusius mokesčių įrašus, jei jų kopijas laikytumėte savo kompiuteryje. Informacija apie šiuos failus būtų labai naudinga tapatybės vagis.

7.4 Kaip dažnai turėčiau kurti atsarginę kopiją?

Pirmas dalykas, kurį galima naudoti kuriant atsarginę kopiją, yra pirmas žingsnis. Antrasis žingsnis yra duomenų atsarginių kopijų kūrimas. Įprasta, kad vartotojai tai daro vieną kartą, o vėliau pamiršta tai padaryti dar kartą. Dėl to duomenys, kuriuos jie atgauna po kenkėjiškos programinės įrangos atakos, nebėra svarbūs ir daug kas prarandama.

Atsarginių kopijų darymo dažnumas labai priklauso nuo to, kaip naudojate savo kompiuterį. Šeimos kompiuteris, kuris nenaudojamas svarbiems failams saugoti ir kuriame retai yra neskelbtinos informacijos, gali būti suderintas su mėnesio tvarkaraščiu. Kita vertus, namų biuro kompiuteris, reguliariai naudojamas klientų informacijai tvarkyti, būtų naudingas kas savaitę ar net kasdien.

Jei laikotės dviejų žingsnių metodo, kurį rekomendavau anksčiau, paprastas atsarginių kopijų kūrimas neturėtų būti sudėtingas. Daugelyje išorinių kietųjų diskų ir internetinių atsarginių kopijų kūrimo paslaugų pateikiamos paprastos instrukcijos, kaip kurti atsargines informacijos kopijas, kurios turėtų palengvinti atsarginį kopijavimo procesą ir neskausmingai. Jei nusipirkote kurį nors iš šių atsarginių sprendimų, rekomenduoju kurti atsargines kopijas kas savaitę ar mėnesį.

Vis dėlto nepamirškite naudoti optinę atsarginę kopiją savo svarbiausiems duomenims. Tai gali atsitikti rečiau - tarkime, kartą per mėnesį ar rečiau. Tiesą sakant, šeimos kompiuteriui gali tekti tik padaryti tokio tipo atsarginę kopiją kasmet. Manau, kad dažniausiai būna geriausias laikotarpis po mokesčių, nes pasibaigus mokesčiams šeimos dažnai susitvarko praėjusių metų apskaitą.

Atminkite - pasenusi atsarginė kopija yra nenaudinga atsarginė kopija. Čia rekomenduojami tvarkaraščiai yra bendro pobūdžio. Priimkite geriausią sprendimą ir pagalvokite, kas nutiktų, jei prarastumėte prieigą prie savo failų. Jei išsaugojote naują failą, kurio tiesiog negalite prarasti, laikas pasidaryti atsarginę kopiją. Daugelis universiteto studentų pasidalins mano mintimis apie tai. Nieko nėra blogiau, nei pakartoti prarastą darbą dėl kenkėjiškų programų išpuolių.

8. Atsigavimas nuo kenkėjiškų programų

Atsitinka kenkėjiškų programų. Jei esate protingas dėl savo kompiuterio saugumo ir jums šiek tiek pasisekė, jums niekada nereikės kovoti su kenkėjiška programine įranga, perimančia asmeninį kompiuterį ar darant žalą jūsų failams. Tačiau jei jums kenkė kenkėjiška programinė įranga, visa prevencija pasaulyje daro mažai. Atėjo laikas pereiti į atkūrimo režimą - sutvarkyti klastingą programinę įrangą.

8.1 Kompiuterio susigrąžinimas

Kenkėjiškų programų atakos naudingumas gali labai skirtis. Kai kurios kenkėjiškos programos tiesiog bandys įdiegti bloatware „Revo Uninstaller“ pašalins jūsų programinę įrangą Skaityti daugiau užprogramuokite arba pakeiskite kelis sistemos parametrus, o dėl kitų kenkėjiškų programų kompiuteris bus visiškai nenaudingas. Akivaizdu, kad žalos laipsnis lems atsakymą.

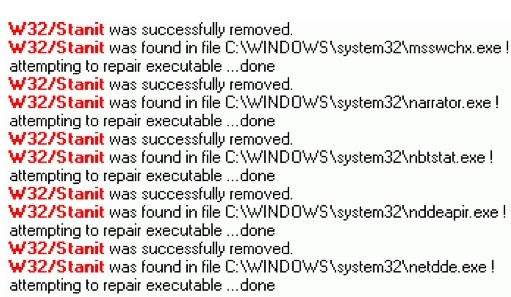

Jei įtariate ar žinote, kad jus užkrėtė kenkėjiška programinė įranga, tačiau jūsų kompiuteris vis dar veikia, galite pabandyti pašalinti kenkėjiškas programas naudodami apsaugos nuo kenkėjiškų programų programinę įrangą. Kenkėjiška programa dažnai bandys blokuoti programų, kurios gali ją pašalinti, diegimą, tačiau tai verta nufotografuoti. Kenkėjiška programinė įranga, kaip ir kompiuterio saugumas, nėra tobula. Net jei manoma, kad ji turėtų reaguoti į bandymus pašalinti, ji gali tinkamai nereaguoti arba nesugebėti susidoroti su neseniai atnaujinta kovos su kenkėjiška programine įranga programine įranga.

Taip pat galite pabandyti pašalinti kenkėjiškas programas rankiniu būdu. Anksčiau tai buvo labai efektyvu, tačiau darosi vis sunkiau, nes kenkėjiška programinė įranga tampa sudėtingesnė. Norėdami tai padaryti, pirmiausia turėsite sužinoti, kur yra kenkėjiška programa. Apsauga nuo kenkėjiškų programų gali padėti jums į ją atkreipti dėmesį, arba galite rasti vietą, ištyrę jūsų kompiuteryje veikiančias programas, naudodami užduočių tvarkyklės įrankį. Radę pažeidėją, ištrinkite jį. Kai kuriais atvejais jums gali būti suteikta galimybė tai padaryti lengvai, tačiau daugeliu atvejų jums reikės įkelti sistemą į diagnostikos režimą, pvz. „Windows“ saugusis režimas Kaip pradėti naudoti saugųjį „Windows“ režimą ir jo naudojimo būdus„Windows“ operacinė sistema yra sudėtinga struktūra, kurioje vyksta daugybė procesų. Kai pridedate ir pašalinate aparatinę ir programinę įrangą, gali kilti problemų ar konfliktų, o kai kuriais atvejais tai gali tapti labai ... Skaityti daugiau . Net ir tada rankiniu būdu ištrinti yra sunku arba neįmanoma.

Jei kenkėjiškų programų išpuoliai yra sunkesni, geriausias atsakas yra nugrimzdęs žemės metodas. Iš naujo suformatuokite standųjį diską, iš naujo įdiekite operacinę sistemą ir pakeiskite failus iš atsarginės kopijos. Tai gali užtrukti valandą ar dvi jūsų laiko, ir tai akivaizdžiai yra užpakalio skausmas. Atsižvelgiant į tai, dažnai šis atkūrimo būdas yra greitesnis nei bandymas sumedžioti ir ištrinti viską, kas užkrėsta. Be abejo, jis yra saugesnis. Net jei manote, kad jums pavyko pašalinti kenkėjiškų programų infekciją, negalite būti tikri, kad tai padarėte. Kenkėjiška programinė įranga yra per lengva paslėpti svarbiuose sistemos failuose arba paslėpti save kaip nekaltą vykdomąjį failą.

8.2 Tavo tapatybės apsauga

Be abejo, kai kurios šiame vadove aprašytos grėsmės saugumui visiškai neužpuola jūsų kompiuterio. Sukčiavimo apsimetant išpuoliai gali padaryti nemažai žalos, nepakenkdami elektronikai ir nepažeisdami jokios kenkėjiškos programos sėkmingai užkabinęs nagus į kompiuterį, labai padidins nežinomos šalies tikimybė gauti jūsų asmeninį informacija.

Jei kada nors pastebėsite, kad jūsų kompiuteris sėkmingai užkrėstas kenkėjiška programine įranga, turėtumėte greitai atkurti visus savo slaptažodžius iš antrojo kompiuterio. Tai apima bankų portalus, el. Pašto paskyras, socialinių tinklų svetaines ir kt. Kenkėjiškoms programoms nėra sunku registruoti tokio tipo duomenis, kai juos įvedate, ir neturėtumėte nuvertinti to, ką žmogus gali padaryti su šiomis paskyromis. Pvz., Praradęs socialinės žiniasklaidos paskyros valdymą, galite sugadinti asmeninius ryšius arba iškilti pavojus draugams ir šeimos nariams, nes jūsų paskyra gali būti naudojama kenkėjiškoms programoms skleisti.

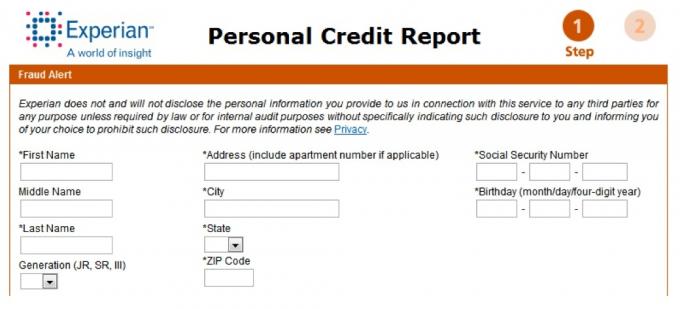

Tai įvykdžius, kitas žingsnis yra paskelbti įspėjimą apie kredito sukčiavimą. Trys pagrindinės kredito agentūros - „Equifax“, „Experian“ ir „Transunion“ - gali pateikti įspėjimą apie apsaugą arba įšaldyti jūsų kredito ataskaitą. Šis veiksmas neleis kitiems gauti jūsų kredito ataskaitos, kuri sustabdys daugumą bandymų gauti kreditą jūsų vardu. Dėl visų kreditinių kortelių, kurias anksčiau naudojote internetu, taip pat pravartu pasikalbėti su sukčiavimo prevencijos skyriumi. Daugelis kreditinių kortelių kompanijų teikia panašią paslaugą, kuri neleidžia ribotą laiką naudoti jūsų kortelės. Kreipkitės į savo banką, jei jame yra jūsų debeto kortelė.

Galiausiai susisiekite su socialinės apsaugos administracija, jei manote, kad jūsų SSN galėjo būti pažeistas. Atkreipkite dėmesį, kad šie pavyzdžiai galioja mano gyvenamoje šalyje, JAV. Kitų tautų skaitytojams reikės susisiekti su savo tautos organizacijomis.

Jei tapatybės vagystė įvyksta, turite veikti kuo greičiau. Susisiekite su atitinkama įmone ar banku ir paprašykite pasikalbėti apie sukčiavimo prevenciją. Praneškite jiems, kad įvyko neteisėta veikla, ir būtinai paprašykite raštiškos korespondencijos kopijos. Nenorite, kad būtų atmesta apsauga nuo sukčiavimo, nes pirmasis jūsų kalbintas asmuo pamiršo prisijungti prie jūsų pokalbio.

Taip pat svarbu pateikti policijos pranešimą, jei įvyksta tapatybės vagystė. Vargu, ar policija sugebės sučiupti kaltininką ar net pabandyti, tačiau padavus policijos pranešimą bus lengviau, jei apgaulingi mokesčiai bus nuimti nuo jūsų kredito ataskaitos ar kortelės. Nors dauguma policijos departamentų linkę rašyti policijos pranešimą, kartais galite rasti tokį, kuris, atrodo, nemano, kad tai yra svarbu. Jei taip atsitiks, susisiekite su kita savo srities teisėsaugos agentūra. Jei pradėjote, pavyzdžiui, susisiekdami su miesto policija, pabandykite susisiekti su apskrities policija.

8.3 Ateities problemų prevencija

Ištrynę kenkėjišką programinę įrangą ar iš naujo įdiegę operacinę sistemą, atlikite deramą patikrinimą siekiant apsaugoti jūsų asmeninę informaciją, kitas žingsnis yra užtikrinti, kad jums nereikės spręsti šios problemos vėl.

Paprastai tai yra paprastas dalykas, norint nustatyti sritis, kuriose jūsų kompiuterio saugumas gali šiek tiek padidinti, ir jas nustatyti. Tikimės, kad šis vadovas suteiks jums gerą mintį apie tai, ko jums reikia norint apsaugoti savo kompiuterį. Čia yra trumpas kontrolinis sąrašas, kuris jums primins.

1. Įdiekite apsaugą nuo kenkėjiškų programų

2. Įdiekite užkardą

3. Įdiekite apsaugos nuo sukčiavimo programinę įrangą

4. Įdiekite tinklo monitorių

5. Atnaujinkite visą programinę įrangą, įskaitant operacinę sistemą, į naujausią versiją

6. Susikurkite svarbių duomenų atsarginę kopiją

Žinoma, galbūt neužsikrėtėte kenkėjiška programa, nes padarėte klaidą. Gali būti, kad netinkamu metu jus nukreipė tinkama kenkėjiška programa, arba jus galėjo paveikti tiesiog protingas įsilaužėlis. Tai nereiškia, kad prevencija nenaudinga, tačiau tai reiškia, kad anksčiau buvote nesėkmingas.

9. Išvada

9.1 Problemų santrauka

Šiame vadove palietėme daug informacijos. Mes kalbėjome apie kenkėjiškų programų grėsmes, sukčiavimus, jums reikalingą apsaugos nuo kenkėjiškų programų programinę įrangą, nemokamų programų alternatyvas ir dar daugiau. Tai yra daugybė informacijos, kurią reikia suvirškinti iš karto, tačiau norėčiau pabrėžti tris dalykus.

1. Svarbu apsaugoti savo kompiuterio saugumą. Kaip jau minėjau anksčiau, išlieka vartotojų skaičius, kurie įsitikinę, kad „sveiko proto“ naudojimas bus tinkamai apsaugotas. Tiesiog taip nėra. Kenkėjiška programinė įranga gali užpulti asmeninį kompiuterį be vartotojo veiksmų, o kai kurias apgaulės rūšis, naudojamas sukčiavimo apgaulėse, nustatyti yra labai sunku.

2. Neįmanoma nuolat apsaugoti kompiuterio nuo visų grėsmių saugumui. Apsaugos nuo kenkėjiškų programų, ugniasienių ir kitos apsaugos naudojimas tik sumažina problemos tikimybę. Visiško imuniteto neįmanoma. Štai kodėl svarbu saugoti dabartinę svarbių duomenų atsarginę kopiją.

3. Jums nieko nereikia išleisti asmeninio kompiuterio saugos programinei įrangai, tačiau naudojant aukštos kokybės mokamą produktą kompiuterį paprastai lengviau apsaugoti. (Pastaba: Ne visa mokama kompiuterio saugos programinė įranga yra verta pinigų. Prieš pirkdami būtinai perskaitykite apžvalgas.) Jei esate paprastas vartotojas, turima saugos programinės įrangos įvairovė gali jus sugluminti. Įsitikinkite, kad suprantate, kokį sprendimą atsisiunčiate ar perkate.

Būtų puiku gyventi pasaulyje, kuriame kompiuterio saugumas buvo paprastas. Tačiau tai nėra tikrovė ir tikėtina, kad kompiuterio saugumo problemos taps sudėtingesnės. Laikui bėgant, metodai, kuriuos naudoja tie, kurie nori kompiuteryje patalpinti kenkėjiškas programas, taps sudėtingesni. Tai nereiškia, kad turėtumėte bijoti, bet tai reiškia, kad turėtumėte nuolat žinoti apie dabartines kompiuterio saugumo tendencijas ir (dar kartą) saugoti dabartinę svarbių duomenų atsarginę kopiją.

9.2 Pastaba apie grėsmes mobiliesiems

Šis vadovas skirtas kompiuterio saugai. Šiuo metu asmeniniai kompiuteriai yra plačiai identifikuojami kaip staliniai, nešiojamieji ir tinklo kompiuteriai. Tačiau nauji įrenginiai, tokie kaip „iPhone“ ir „Android“ išmanieji telefonai, keičia mūsų požiūrį į kompiuterio saugumą. Iki šiol buvo tik keletas saugumo grėsmių, nukreiptų į šiuos įrenginius, tačiau panašu, kad šiems įrenginiams yra vietos. naudoti įrenginius ir atsižvelgiant į jų populiarumą, greičiausiai tik laiko klausimas, kol jie taps įprasta kenkėjiška programa taikinys.

Grėsmės šiems įrenginiams taip pat gali kelti grėsmę jūsų kompiuteriui, darant prielaidą, kad jūs, kaip ir dauguma žmonių, tam tikru metu prijungiate įrenginį prie kompiuterio. Mobiliųjų prietaisų apsaugos tyrimai vis dar yra pradinėje stadijoje ir, nors yra keletas apsaugos nuo kenkėjiškų programų, jų naudingumas nėra iki galo žinomas. Bet kokiu atveju protinga elgtis su šiais prietaisais atsargiai, kaip su kompiuteriu. Ar gavote netikėtą el. Laišką iš savo banko? Palikite jį ramybėje, kol galėsite jį peržiūrėti naudodamiesi kompiuteriu, kuriame yra sukčiavimo apsimetant kompiuteriu. Atsisiųskite nežinomų failų ir nesilankykite dar nepažįstamose svetainėse.

9.3 Papildomas skaitymas

- 2 programos, skirtos lengvai sukurti tinklo ugniasienės taisykles „Ubuntu“ Dvi programos, skirtos lengvai sukurti tinklo ugniasienės taisykles „Ubuntu“ Skaityti daugiau

- 2 nemokamos antivirusinės programos, skirtos „Mac OS X“ 10 geriausių nemokamų antivirusinių programųNesvarbu, kokį kompiuterį naudojate, jums reikia antivirusinės apsaugos. Čia yra geriausi nemokami antivirusiniai įrankiai, kuriuos galite naudoti. Skaityti daugiau

- 3 nemokamos ugniasienės, skirtos „Windows“ Trys geriausios „Windows“ nemokamos ugniasienės Skaityti daugiau

- 3 intelektualūs patarimai, kaip apsaugoti kompiuterį, kai atsisiunčiate failus internete 3 intelektualūs patarimai, kaip apsaugoti kompiuterį, kai atsisiunčiate failus internete Skaityti daugiau

- 3 įrankiai, skirti išbandyti antivirusinę / šnipinėjimo programą 3 įrankiai, skirti išbandyti antivirusinę / šnipinėjimo programą Skaityti daugiau

- 4 kompiuterio saugos elementai, kurių antivirusinės programos neapsaugo 4 kompiuterio saugos elementai, kurių antivirusinės programos neapsaugo Skaityti daugiau

- 7 būtiniausi saugos atsisiuntimai, kuriuos privalote įdiegti 7 būtiniausi saugos atsisiuntimai, kuriuos privalote įdiegti Skaityti daugiau

- 7 svarbiausios užkardos programos, į kurias reikia atsižvelgti siekiant užtikrinti jūsų kompiuterio saugą 7 pagrindinės užkardos programos, į kurias reikia atsižvelgti užtikrinant jūsų kompiuterio saugąUgniasienės yra labai svarbios šiuolaikiniam kompiuterių saugumui. Čia yra geriausi variantai, kuris jums tinka. Skaityti daugiau

- 10 Turi atsisiųsti nemokamas saugos ir kompiuterio priežiūros programas 10 dažniausiai atsiųstų nemokamų saugos ir kompiuterio priežiūros programų Skaityti daugiau

- „BitDefender Rescue CD“ pašalina virusus, kai visi kiti nepavyksta „BitDefender Rescue CD“ pašalina virusus, kai visi kiti nepavyksta Skaityti daugiau

- Geriau tvarkykite „Windows“ ugniasienę naudodami „Windows 7“ ugniasienės valdymą Geriau tvarkykite „Windows“ ugniasienę naudodami „Windows 7“ ugniasienės valdymą Skaityti daugiau

- Saugūs viešieji kompiuteriai - saugos priemonės ir patarimai Saugūs viešieji kompiuteriai - saugos priemonės ir patarimai Skaityti daugiau

Vadovas paskelbtas: 2011 m. Balandžio mėn

Matthew Smith yra laisvas rašytojas, gyvenantis Portlando Oregone. Jis taip pat rašo ir redaguoja „Digital Trends“.