Skelbimas

Prieš tris savaites, rimta saugumo problema buvo aptiktas OS X 10.10.4. Tai savaime nėra ypač įdomu.

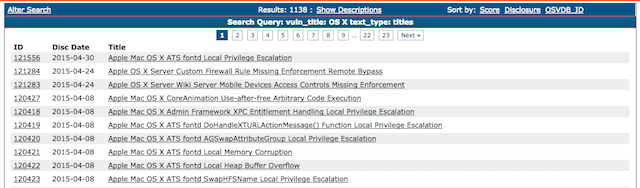

Aptiktos populiarių programinės įrangos paketų saugos spragos Visą laiką, o „OS X“ nėra išimtis. Atvirojo kodo pažeidžiamumo duomenų bazė (OSVDB) rodo mažiausiai 1100 pažeidžiamumų, pažymėtų kaip „OS X“. Bet kas yra įdomu, kaip buvo atskleistas šis konkretus pažeidžiamumas.

Užuot pasakojęs „Apple“ ir suteikęs jiems laiko išspręsti problemą, tyrėjas nusprendė paskelbti jo išnaudojimą internete visiems matomam.

Galutinis rezultatas buvo ginkluotos varžybos tarp „Apple“ ir „juodųjų skrybėlių“ įsilaužėlių. „Apple“ turėjo išleisti pataisą, kol pažeidžiamumas nebuvo ginkluotas, o įsilaužėliai turėjo sukurti išnaudojimą prieš pavojaus sistemų pataisymą.

Galite pamanyti, kad konkretus informacijos atskleidimo būdas yra neatsakingas. Jūs netgi galite tai vadinti neetišku ar neapgalvotu. Bet tai yra daug sudėtingiau. Sveiki atvykę į keistą, painų pažeidžiamumo atskleidimo pasaulį.

Pilnas ir atsakingas informacijos atskleidimas

Yra du populiarūs būdai, kaip atskleisti programinės įrangos tiekėjų pažeidžiamumą.

Pirmasis vadinamas visiškas atskleidimas. Panašiai kaip ir ankstesniame pavyzdyje, tyrėjai nedelsdami paskelbia savo pažeidžiamumą, suteikdami pardavėjams absoliučiai jokių galimybių ištaisyti pataisas.

Antrasis vadinamas atsakingas atskleidimas, arba laipsniškas atskleidimas. Tyrėjas susisiekia su pardavėju prieš pašalindamas pažeidžiamumą.

Tada abi šalys susitaria dėl termino, per kurį tyrėjas pažada neskelbti pažeidžiamumo, kad pardavėjui būtų suteikta galimybė sukurti ir išleisti pataisą. Šis laikotarpis gali trukti nuo 30 dienų iki metų, atsižvelgiant į pažeidžiamumo laipsnį ir sudėtingumą. Kai kurių saugos spragų neįmanoma lengvai ištaisyti, todėl reikia, kad visos programinės įrangos sistemos būtų pertvarkytos nuo nulio.

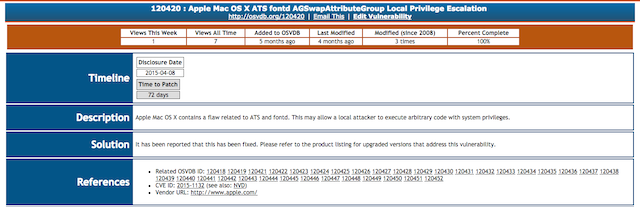

Kai abi šalys patenkintos atliktu pataisymu, pažeidžiamumas atskleidžiamas ir suteikiamas a CVE numeris. Tai unikaliai identifikuoja kiekvieną pažeidžiamumą, ir ši spraga yra archyvuojama internete OSVDB.

Bet kas nutiks, jei pasibaigs laukimo laikas? Na, vienas iš dviejų dalykų. Tada pardavėjas derėsis su tyrėju dėl pratęsimo. Bet jei tyrinėtojas nepatenkintas tuo, kaip pardavėjas reagavo ar elgėsi, arba, jų manymu, prašymas pratęsti galiojimą yra nepagrįstas, jie gali tiesiog paskelbti jį internete, neparengę taisymo.

Saugumo srityje vyksta aršios diskusijos, koks informacijos atskleidimo būdas yra geriausias. Kai kurie mano, kad vienintelis etiškas ir tikslus metodas yra visiškas informacijos atskleidimas. Kai kurie mano, kad geriausia suteikti pardavėjams galimybę išspręsti problemą prieš išleidžiant ją į laisvę.

Kaip paaiškėja, yra keletas įtikinamų argumentų abiem pusėms.

Argumentai, dėl kurių reikia atsakingai atskleisti

Pažvelkime į pavyzdį, kur buvo geriausia naudoti atsakingą atskleidimą.

Kai mes kalbame apie kritinę infrastruktūrą interneto kontekste, sunku to išvengti DNS protokolą Kaip pakeisti savo DNS serverius ir patobulinti interneto saugumąĮsivaizduokite tai - jūs prabudote vieną gražų rytą, išliejate sau puodelį kavos, o tada atsisėskite prie kompiuterio, kad galėtumėte pradėti dirbti dieną. Prieš iš tikrųjų gaudami ... Skaityti daugiau . Tai leidžia mums versti žmonėms skaitomus interneto adresus (pvz., Makeuseof.com) į IP adresus.

DNS sistema yra nepaprastai sudėtinga ir ne tik techniniu lygmeniu. Šia sistema pasitikima labai daug. Mes tikime, kad įvesdami interneto adresą, mes būsime nusiųsti į reikiamą vietą. Šios sistemos vientisumas paprasčiausiai labai didelis.

Jei kas nors galėjo kištis į DNS užklausą ar sukompromituoti ją, žala gali būti labai didelė. Pvz., Jie galėjo nusiųsti žmones į apgaulingus internetinės bankininkystės puslapius, taip suteikdami jiems galimybę gauti internetinės bankininkystės informaciją. Jie galėjo perimti savo el. Pašto adresus ir internetinį srautą per vidurio puolimą ir skaityti turinį. Jie galėtų iš esmės pakenkti viso interneto saugumui. Baisūs dalykai.

Danas Kaminsky yra gerai gerbiamas saugumo tyrinėtojas, ilgą laiką atnaujinęs žinomos programinės įrangos spragas. Tačiau jis labiausiai žinomas dėl 2008 m. Atradimo galbūt sunkiausias pažeidžiamumas kada nors rastą DNS sistemą. Tai būtų leidę kam nors lengvai atlikti a apsinuodijimas talpykla (arba DNS apgaulė) ataka prieš DNS vardų serverį. Daugiau techninių duomenų apie šį pažeidžiamumą buvo paaiškinta 2008 m. „Def Con“ konferencijoje.

Kaminskis, tiksliai supratęs tokio rimto trūkumo padarinius, nusprendė jį atskleisti DNS programinės įrangos pardavėjams, kuriems daro įtaką ši klaida.

Buvo paveikti keli pagrindiniai DNS produktai, įskaitant tuos, kuriuos sukūrė „Alcatel-Lucent“, „BlueCoat Technologies“, „Apple“ ir „Cisco“. Ši problema taip pat paveikė daugelį DNS diegimų, pateiktų kartu su kai kuriais populiariais Linux / BSD paskirstymais, įskaitant Debian, Arch, Gentoo ir FreeBSD.

Kaminsky jiems suteikė 150 dienų, kad būtų padarytas taisymas, ir slapta dirbo su jais, kad padėtų jiems suprasti pažeidžiamumą. Jis žinojo, kad ši problema buvo tokia sunki, o galima žala tokia didelė, kad ji būtų buvusi neįtikėtinai neapgalvotas viešai jį išleisti, nesuteikdamas pardavėjams galimybės išleisti pleistras.

Beje, pažeidžiamumas buvo nutekėjo atsitiktinai saugos įmonės „Matsano“ tinklaraščio įraše. Straipsnis buvo panaikintas, tačiau atspindėtas ir kitą dieną po paskelbimo išnaudojimas Štai kaip jie tave nulaužė: niūrus eksploatacinių rinkinių pasaulisSukčiai gali naudoti programinės įrangos rinkinius, kad išnaudotų pažeidžiamumus ir sukurtų kenkėjiškas programas. Bet kas yra šie išnaudojimo rinkiniai? Iš kur jie atvyko? Ir kaip juos galima sustabdyti? Skaityti daugiau buvo sukurtas.

„Kaminsky“ DNS pažeidžiamumas galiausiai apibendrina argumentą, atsakingą už atsakingą, pakopinį atskleidimą. Kai kurie pažeidžiamumai, pavyzdžiui nulio dienos pažeidžiamumas Kas yra nulinės dienos pažeidžiamumas? [„MakeUseOf“ paaiškina] Skaityti daugiau - yra tokie reikšmingi, kad viešas jų paleidimas padarytų didelę žalą.

Tačiau yra ir įtikinamų argumentų, kodėl nereikia įspėti iš anksto.

Visiško atskleidimo atvejis

Išlaisvinę pažeidžiamumą, jūs atrakinsite pandoros dėžę, kurioje nepageidaujami asmenys gali greitai ir lengvai gaminti išnaudojimus ir pakenkti pažeidžiamoms sistemoms. Taigi, kodėl kažkas pasirinko tai padaryti?

Yra keletas priežasčių. Pirma, pardavėjai dažnai gana lėtai reaguoja į saugos pranešimus. Efektyviai priversdami ranką, atleisdami pažeidžiamumą gamtoje, jie yra labiau motyvuoti greitai reaguoti. Dar blogiau, kai kurie linkę neskelbti Kodėl kompanijos, laikančios paslaptį pažeidimais, gali būti geras dalykasTurėdami tiek informacijos internete, visi nerimaujame dėl galimų saugumo pažeidimų. Bet šie pažeidimai galėtų būti laikomi paslaptyje JAV siekiant apsaugoti jus. Skamba beprotiškai, taigi, kas vyksta? Skaityti daugiau faktas, kad jie gabeno pažeidžiamą programinę įrangą. Visiškas atskleidimas verčia juos būti sąžiningais su savo klientais.

Tačiau tai taip pat leidžia vartotojams pagrįstai pasirinkti, ar jie nori toliau naudoti tam tikrą, pažeidžiamą programinės įrangos dalį. Įsivaizduočiau, kad dauguma to nedarys.

Ko nori pardavėjai?

Pardavėjams labai nepatinka visiškas informacijos atskleidimas.

Galų gale, tai yra neįtikėtinai blogas jų santykis su klientais ir tai kelia pavojų jų klientams. Jie bandė paskatinti žmones atsakingai atskleisti silpnąsias vietas, naudodamiesi klaidų šalinimo programomis. Tai buvo nepaprastai sėkminga - „Google“ sumokėjo 1,3 mln. USD vien 2014 m.

Nors verta pabrėžti, kad kai kurios įmonės - kaip Oracle „Oracle“ nori nebenorėti siųsti jų klaidų - štai kodėl tai yra pamišimas„Oracle“ yra karštame vandenyje per klaidingą saugumo vadovės Mary Davidson tinklaraščio įrašą. Šis įrodymas, kaip „Oracle“ saugumo filosofija skiriasi nuo įprastų aspektų, saugumo bendruomenėje nebuvo gerai įvertintas ... Skaityti daugiau - atgrasyti žmones nuo savo programinės įrangos saugumo tyrimų.

Tačiau vis dar bus žmonių, reikalaujančių visiškos informacijos atskleidimo dėl filosofinių priežasčių arba dėl savo pačių pasilinksminimo. Jokios klaidų atleidimo programos, nepaisant to, kokia dosni, negali to atremti.

Matthew Hughes yra programinės įrangos kūrėjas ir rašytojas iš Liverpulio, Anglijos. Jis retai randamas be stiprios juodos kavos puodelio rankoje ir absoliučiai dievina savo „Macbook Pro“ ir fotoaparatą. Jo dienoraštį galite perskaityti http://www.matthewhughes.co.uk ir sekite jį „Twitter“ adresu @matthewhughes.