Skelbimas

„Ransomware“ populiarėja. Kibernetiniai nusikaltėliai padidino riziką Už kompiuterio ribų: 5 būdai, kaip „Ransomware“ ateityje jus pateks į nelaisvę„Ransomware“ yra turbūt blogiausia kenkėjiška programinė įranga, o juo besinaudojančių nusikaltėlių tampa vis daugiau pažengusiems, Štai penki nerimą keliantys dalykai, įskaitant netrukus galinčius būti įkaitus, įskaitant išmaniuosius namus ir išmaniuosius automobiliai. Skaityti daugiau kovoje už jūsų duomenis, pristatydami pažangių kenkėjiškų programų, skirtų šifruoti jūsų asmeninius duomenis, rinkinius. Jų pagrindinis tikslas yra iš jūsų išspausti pinigus. Jei nebus patenkinti jų reikalavimai, jūsų užšifruoti failai liks nepasiekiami.

Nepasiekiamas. Pamečiau.

Asmenų išpuoliai nėra novatoriški. Jie taip pat nekabina antraščių. Tačiau 2015 m. FTB gavo šiek tiek mažiau nei 2500 skundų tiesiogiai susijusios su išpirkos programų išpuoliais, kurių aukoms padaryta apie 24 mln. USD nuostolių.

Kiek daugiau nei prieš dvi savaites pasirodė naujas „ransomware“ variantas,

Petija, atsirado. Tačiau vos tik saugumo tyrinėtojai buvo pradėję vykdyti perspėjimus apie „ransomware“ galimybės ir specifiniai išpuolių būdai, susierzinęs asmuo nulaužė „Petją“ šifravimas. Tai reiškia, kad tūkstančiai potencialių aukų gali saugiai iššifruoti savo failus, taupydami laiką, pinigus ir kalnus nusivylimo.Kodėl Petya skiriasi

„Ransomware“ infekcijos paprastai eina linijiniu keliu Kas yra įkrovos rinkinys ir ar Nemesis yra tikra grėsmė?Piratai ir toliau ieško būdų, kaip sutrikdyti jūsų sistemą, pavyzdžiui, įkrovos rinkinį. Pažvelkime, kas yra įkrovos rinkinys, kaip veikia „Nemesis“ variantas, ir apsvarstykime, ką galite padaryti, kad išliktumėte aiškūs. Skaityti daugiau . Kai sistema yra pažeista, „ransomware“ nuskaito visą kompiuterį Neapsaukite sukčių: „Ransomware“ ir kitų grėsmių vadovas Skaityti daugiau ir prasideda šifravimo procesas. Priklauso nuo išpirkos programos varianto Venkite šių trijų „Ransomware“ sukčių aukosŠiuo metu cirkuliuoja kelios žinomos išpirkos programos; pereikime tris labiausiai niokojančius, kad galėtumėte juos atpažinti. Skaityti daugiau , tinklo vietos taip pat gali būti užšifruotos. Užbaigus šifravimo procesą, išpirkos programa vartotojui pateikia pranešimą, informuojantį apie jų galimybes: susimokėti ar prarasti Nemokėkite - kaip įveikti „Ransomware“!Įsivaizduokite, jei kas nors apsireiškė ant jūsų durų ir pasakė: „Ei, tavo namuose yra pelių, apie kurias tu nieko nežinojai. Duok mums 100 USD ir mes jų atsikratysime. “Tai„ Ransomware “... Skaityti daugiau .

Dėl naujausių ransomware variantų asmeniniai vartotojo failai buvo ignoruojami, nusprendus užšifruoti pagrindinę C: disko failų lentelę (MFT) ir veiksmingai paversti kompiuterį nenaudingu.

Pagrindinė failų lentelė

Petya buvo išplatinta per kenkėjiška el. pašto kampanija.

„Aukos gaus el. Laišką, skirtą atrodyti ir skaityti kaip su verslo reikalais susijusį laišką iš„ pareiškėjo “, ieškančio pozicijos įmonėje. Tai vartotojams pateiktų hipersaitą į „Dropbox“ saugyklos vietą, o tai tariamai leistų vartotojui atsisiųsti minėto pareiškėjo gyvenimo aprašymą (CV). “

Įdiegusi „Petya“ pradeda pakeisti pagrindinį įkrovos įrašą (MBR). MBR yra informacija, saugoma pirmajame standžiojo disko sektoriuje, turinti kodą, kuris nustato aktyvųjį pirminį skaidinį. Perrašymo procesas neleidžia „Windows“ įkrauti įprastai, taip pat neleidžia patekti į saugųjį režimą.

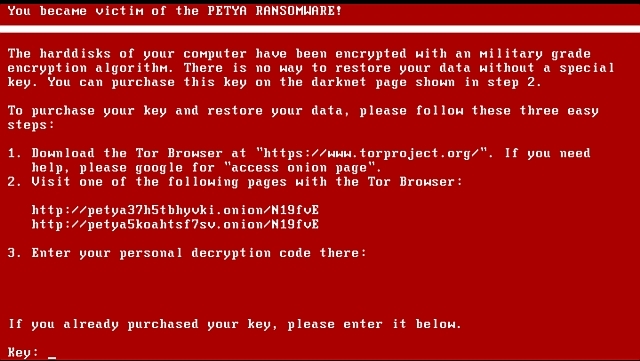

Kai Petya perrašo MBR, ji užšifruoja MFT - NTFS skaidiniuose rastą failą, kuriame yra kritinė informacija apie kiekvieną kitą disko failą. Tada „Petya“ verčia sistemą paleisti iš naujo. Paleisdamas iš naujo, vartotojas aptinka suklastotą CHKDSK nuskaitymą. Nors nuskaitymas užtikrina tūrio vientisumą, tiesa yra priešingai. Kai CHKDSK baigsis ir „Windows“ bandys įkelti, modifikuotame MBR bus rodoma ASCII kaukolė su ultimatumu sumokėti išpirką, dažniausiai „Bitcoin“.

Išieškojimo kaina siekia maždaug 385 USD, nors tai gali keistis atsižvelgiant į „Bitcoin“ kursą. Jei vartotojas nusprendžia nepaisyti įspėjimo, „Bitcoin“ išpirka padvigubėja. Jei vartotojas ir toliau priešinsis turto prievartavimo bandymui, „Petya“ išpirkos programos autorius ištrins šifravimo raktą.

„Hack-Petya“ misija

Ten, kur „ransomware“ dizaineriai dažniausiai yra ypač atsargūs pasirinkdami šifravimą, Petya autorė „paslydo“. Neatpažintas programuotojas suprato, kaip nulaužti Petjos šifravimą po „Velykų vizitas pas mano uošvį privertė mane [jį] įsijausti į šią netvarką“.

Įtrūkimas gali atskleisti šifravimo raktą, reikalingą šifruotam pagrindiniam įkrovos įrašui atrakinti, atlaisvinant užfiksuotus sistemos failus. Norėdami atgauti failų valdymą, vartotojai pirmiausia turės pašalinti užkrėstą kietąjį diską iš kompiuterio ir pridėti jį prie kito veikiančio kompiuterio. Tada jie gali išgauti daugybę duomenų eilučių, kad patektų į įrankį.

Išgauti duomenis yra sudėtinga, tam reikalingos specialios priemonės ir žinios. Laimei, „Emsisoft“ darbuotojas Fabianas Wosaras sukūrė specialų įrankį, kuris palengvins šią problemą ir „faktinį iššifravimą padarys patogesnį vartotojui“. Galite rasti „Petya Sector Extractor“ čia. Atsisiųskite ir išsaugokite ją kompiuterio, naudojamo taisymui, darbalaukyje.

Ar „žurnalistai“ galėtų pradėti daryti namų darbus? Aš nesu atsakingas už tai, kad Petya būtų iššifruojama. Kreditas @leo_and_stone.

- Fabianas Wosar (@fwosar) 2016 m. Balandžio 15 d

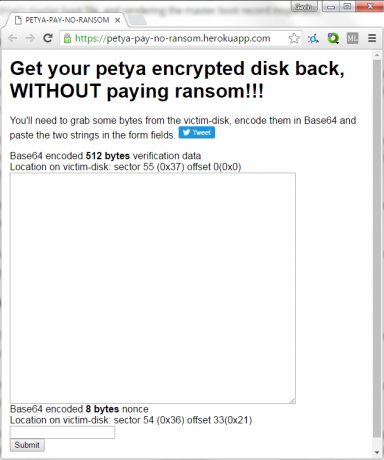

„Wosar“ įrankis ištraukia 512 baitų, reikalingų „Petya“ krekas, „Pradedant nuo 55 sektoriaus (0x37h) su 0 ir 8 baitų mažuma nuo 54 sektoriaus (0x36). poslinkis: 33 (0x21). “ Kai duomenys bus išgauti, įrankis juos konvertuos į reikalingą „Base64“ kodavimas. Tada jį galima įvesti į „petya-no-pay-rensom“ svetainė.

Aš tiesiog pateikiau nedidelį ~ 50 eilutės įrankį, kuris faktinį iššifravimą daro patogesnį vartotojui.

- Fabianas Wosar (@fwosar) 2016 m. Balandžio 15 d

Sukūrę iššifravimo slaptažodį, užsirašykite jį. Dabar turėsite pakeisti standųjį diską, tada paleiskite užkrėstą sistemą. Kai pasirodys „Petya“ užrakto ekranas, galite įvesti iššifravimo raktą.

Išsami instrukcija apie duomenų eilutės išgavimą, konvertuotų duomenų įvedimą į svetainę ir iššifravimo slaptažodžio generavimą galite rasti čia.

Dešifravimas visiems?

Leo-akmens šifravimo kreko ir Fabiano Wosaro sukurtas „Petya Sector Extractor“ derinys suteikia džiaugsmo skaitymui. Kiekvienas, turintis techninių žinių ieškodamas savo užšifruotų failų sprendimo, gali turėti kovos galimybę atgauti savo duomenų kontrolę.

Dabar sprendimas buvo supaprastintas, ir vartotojai, neturintys techninių žinių, galėjo savo jėgomis pasirūpinti užkrėstą sistemą nuvežkite į vietinę remonto dirbtuvę ir informuokite technikus apie tai, ką reikia padaryti, arba bent jau tai, kuo jie tiki reikia daryti.

Vis dėlto net ir kelias į taisymą tai tam tikras išpirkos programos variantas tapo daug lengvesnis, išpirkos programa vis dar yra didžiulė, nuolat besivystanti problema, su kuria susiduria kiekvienas iš mūsų „Ransomware“ ir toliau auga - kaip galite apsisaugoti? Skaityti daugiau . Nepaisant to, kad šį kelią lengviau rasti ir lengviau sekti, ransomware autoriai žino, kad jo yra didžioji dauguma vartotojams, kurie tiesiog neturės vilties iššifruoti failus, o jų vienintelė galimybė susigrąžinti naudojant šaltą, sunkų, neatsekiamą Bitcoin.

Nepaisant pradinio jų kodavimo dirbtinė pas, Aš tikiu, kad „Petya“ išpirkos programų autoriai nesėdi šalia ir gailisi. Dabar, kai šis įtrūkimų ir iššifravimo metodas įsibėgėja, greičiausiai jie atnaujins savo kodą, kad sprendimas būtų išjungtas, ir vėl uždarytų duris duomenų atkūrimui.

Ar buvai išpirkos programos auka? Ar jums pavyko atkurti failus ar sumokėjote išpirką? Praneškite mums žemiau!

Gavinas yra MUO vyresnysis rašytojas. Jis taip pat yra „MakeUseOf“ šifravimo seserų svetainės „Blocks Decoded“ redaktorius ir SEO vadovas. Jis turi šiuolaikinio rašymo bakalaurą („Hons“) su skaitmeninio meno praktika, pagrobtu nuo Devono kalvų, taip pat turi daugiau nei dešimtmetį trukusio profesionalaus rašymo patirtį. Jis mėgaujasi daugybe arbatos.